Según los investigadores de ThreatFabric, plataforma de seguridad cibernética y gestión de amenazas, desde marzo de 2023, una nueva campaña de malware estuvo afectando a los clientes de banca en línea de países como, EEUU, Reino Unido, Alemania, Austria y Suiza. Dicho malware se trataría de un troyano bancario de Android llamado ‘Anatsa’.

En base a las investigaciones realizadas, los atacantes habrían estado distribuyendo el malware a través de Play Store, la tienda de aplicaciones oficial de Android, donde se descubrió, que ya tenían más de 30.000 instalaciones con este método. Previo a este ataque, en noviembre de 2021, ThreatFabric había descubierto un troyano del mismo tipo correspondiente a una campaña anterior de Anatsa en Google Play, el cual se instaló más de 300.000 veces haciéndose pasar por escáneres de PDF, códigos QR, aplicaciones de Adobe Illustrator y aplicaciones de seguimiento de actividad física.

Nueva campaña de Anatsa

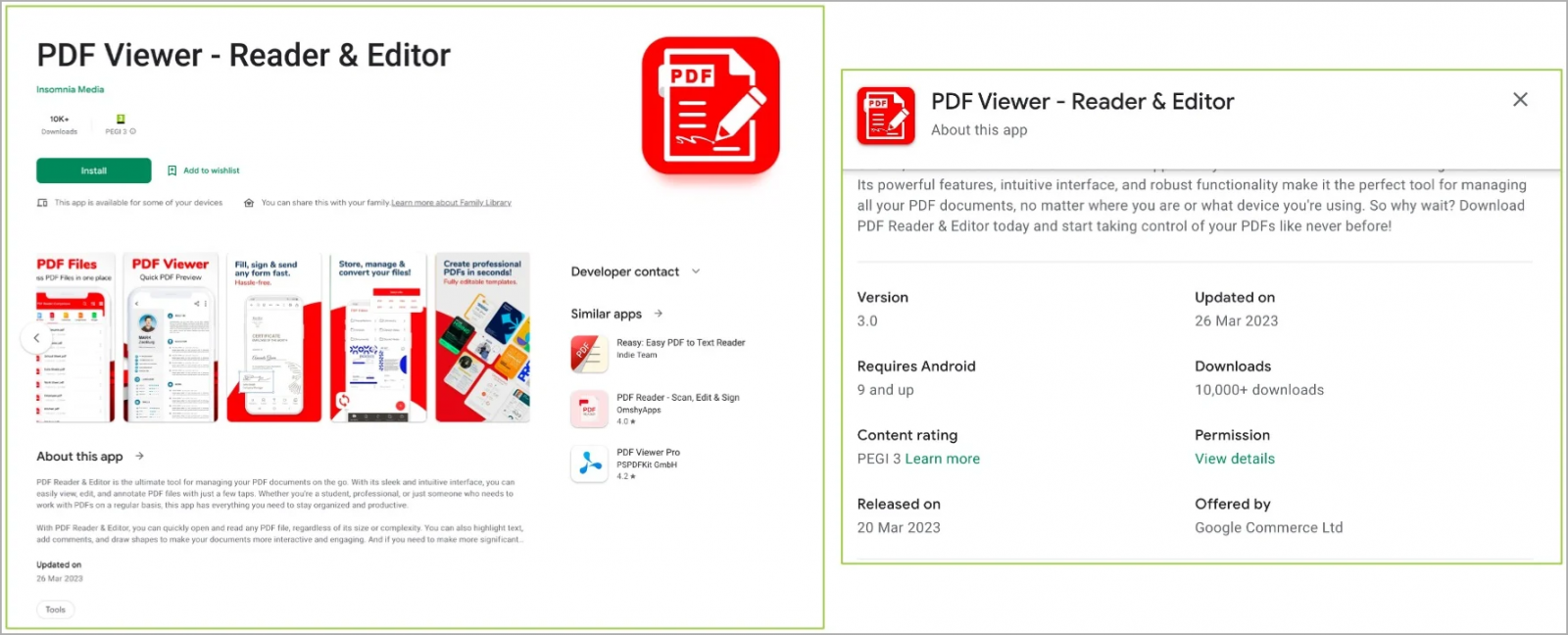

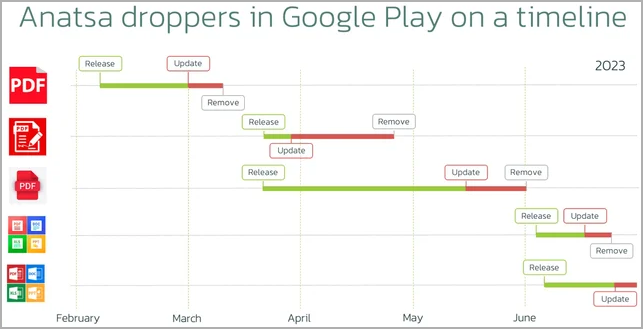

La información obtenida hasta ahora, confirma que esta nueva campaña de publicidad maliciosa, lleva a las posibles víctimas a descargar aplicaciones cuentagotas, las cuales, se muestran dentro de la categoría de oficina/productividad, disfrazadas como aplicaciones de visualización y edición de PDF y suites ofimáticas. En todos los reportes informados sobre la aparición de esta aplicación, se identificó que los droppers (programas utilizados para depositar un malware en un sistema sin ser detectado), se enviaban a Google Play en forma limpia, para luego actualizarlos con código malicioso y evadir los procesos de revisión de los mismos.

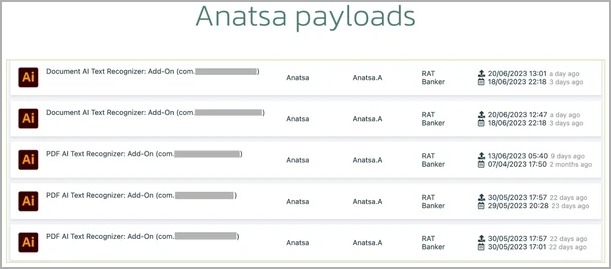

Una vez instalada la aplicación, esta solicita un recurso externo alojado en GitHub, que utiliza para descargar las cargas útiles de Anatsa que servirán para recopilar información financiera, como credenciales de cuentas bancarias, detalles de tarjetas de crédito, información de pago, etc.

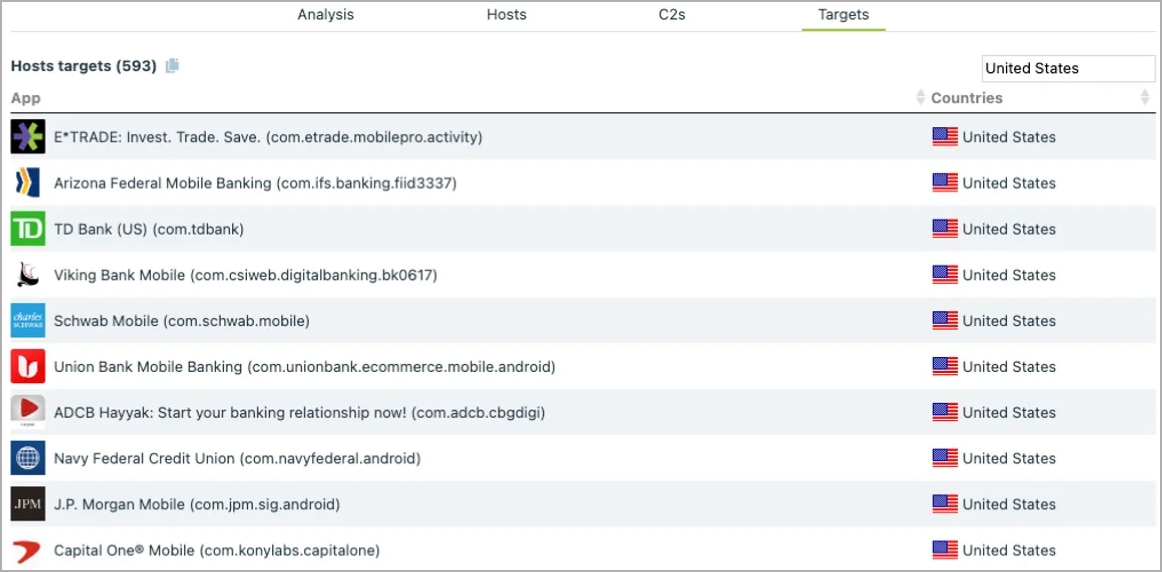

Anatsa es compatible con cerca de 600 aplicaciones de instituciones bancarias en todo el mundo. La información robada es utilizada para realizar transacciones mediante procesos automatizados a nombre de la víctima, utilizando el mismo dispositivo que normalmente utilizan los clientes, lo que los hace muy difícil de detectar para los sistemas antifraudes bancarios.

Luego de la operación, los montos sustraídos son convertidos en criptomonedas y enviados a una amplia red de mulas de dinero hasta llegar a los atacantes.

Debido al auge que tuvo este tipo de campañas en países desarrollados, los usuarios deben evitar instalar aplicaciones de este tipo, revisando los informes de comportamientos malicioso, reseñas de aplicaciones con pocas instalaciones y tener en claro que, muchas de estas, comparten el mismo nombre que otras aplicaciones, motivo por el cual se recomienda consultar el apéndice del informe ThreatFabric para ver la lista de nombres de paquetes y firmas que están impulsando a Anatsa y eliminarlos inmediatamente de su dispositivo.

Fuente