Luego de una investigación realizada por el especialista en ciberseguridad Dominic Alvieri, se descubrió que la pandilla de ransomware Clop estaría llevando a cabo una táctica de extorsión similar a la realizada el año pasado por el grupo ALPHV, también conocido como BlackCat, la cual consistía en crear sitios web, conocidos como clearweb (accesibles a Internet), que iban dirigidos a víctimas específicas para filtrar datos robados y presionar para pagar un rescate. Esta nueva metodología se implementó para que los empleados comprobaran si se habían filtrado efectivamente sus datos.

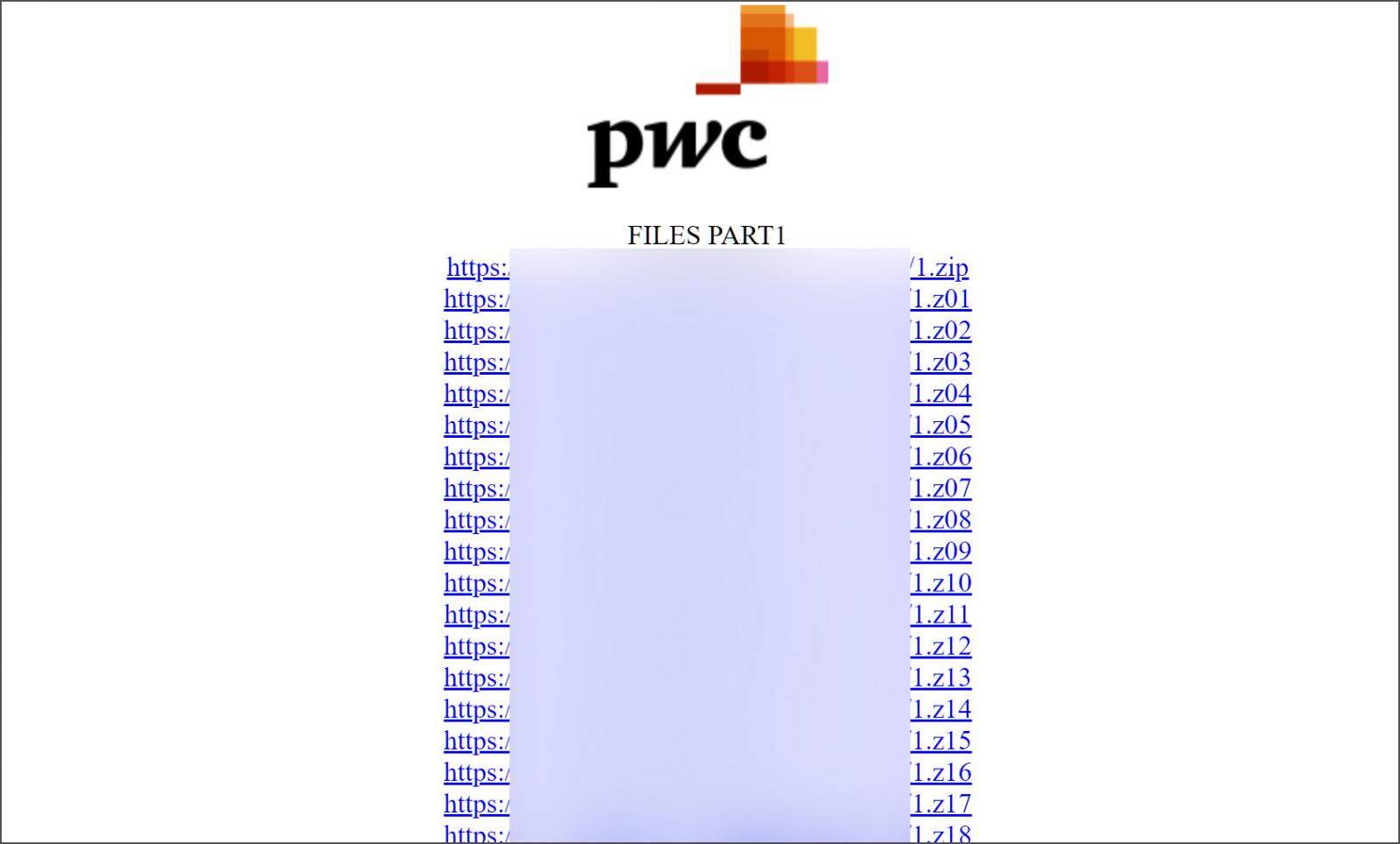

En base a esto, el grupo de ransomware Clop implementó esta nueva táctica de extorsión luego de los recientes y generalizados ataques de robo de datos MOVEit Transfer que se sucedieron en las ultimas semanas. El primer sitio creado por los actores de amenazas fue para la firma de consultoría de negocios PWC, creando un sitio web que filtró los datos robados de la compañía en cuatro archivos ZIP distribuidos. Poco después, crearon sitios web para Aon, EY (Ernst & Young), Kirkland y TD Ameritrade.

Fuente: BleepingComputer

Ninguno de los sitios creados por Clop fueron tan sofisticados como los creados por ALPHV en su momento, ya que simplemente enumeraron enlaces para descargar la información, en lugar de tener una base de datos de búsqueda como tenían los sitios de BlackCat.

Si bien, esta metodología puede tener algunos beneficios, también puede generar problemas, ya que subirlos a Internet, en lugar de la red Tor, pueden eliminarse más fácilmente.

Por lo pronto, los sitios clearweb generados por Clop se encuentran desconectados y se desconocen sus causas, ya que, debido a la facilidad con la que se pueden cerrar, sus permanencias en la web sean probablemente poco duraderas.

Fuente