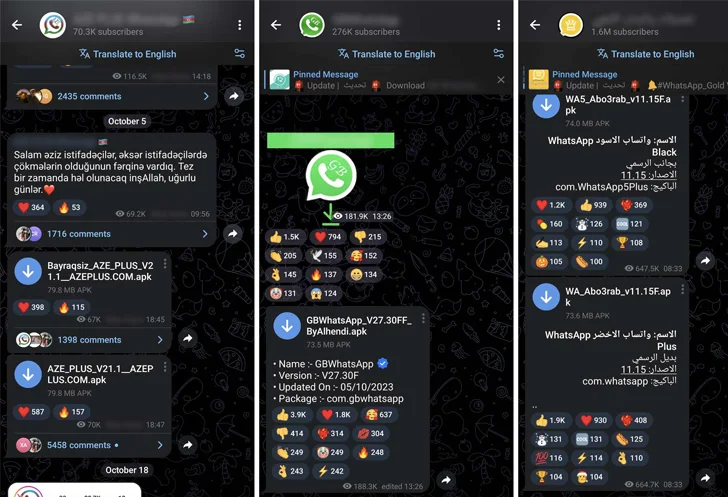

Investigadores de seguridad descubrieron un software espía denominado CanesSpy, que trae una serie de modificaciones de WhatsApp propagadas a través de sitios web incompletos que auspician el software modificado.

«El manifiesto del cliente troyanizado contiene componentes sospechosos (un servicio y un receptor de transmisión) que no se pueden encontrar en el cliente original de WhatsApp«, aseguran desde Kaspersky.

En concreto, las nuevas incorporaciones están diseñadas para activar el módulo del software espía cuando el teléfono se enciende o comienza a cargarse.

Siguiendo esa línea, dicho software procede a establecer contacto con un servidor de comando y control (C2), mediante el cual, envía información sobre el dispositivo víctima, como por ejemplo, el IMEI, número de teléfono, código de país móvil y código de red móvil.

Otra de las acciones que realiza, es transmitir detalles sobre los contactos y cuentas de la víctima cada cinco minutos, enviar archivos desde un almacenamiento externo, grabar sonido desde el micrófono, enviar datos sobre la configuración del implante, además de alterar y aguardar instrucciones desde el servidor (C2).

Se supo también, que los mensajes enviados al servidor (C2) están en lenguaje árabe, lo que indica que el desarrollador podría tener una nacionalidad más específica, considerando que, el software permanece activo desde agosto de 2023 y esta dirigida principalmente a países como, Azerbaiyán, Arabia Saudita, Yemen, Turquía y Egipto.

Como resultado de esto, WhatsApp trata las versiones no oficiales y de terceros como falsas, advirtiendo que «no podemos validar sus prácticas de seguridad» y que usarlas, puede suponer el riesgo de portar malware que podría violar la privacidad y seguridad de mas de un millon de cuentas de usuarios.

Fuente

https://thehackernews.com/2023/11/canesspy-spyware-discovered-in-modified.html