Un nuevo actor en el escenario del ransomware, denominado “Hunters International”, ha aparecido recientemente, esta entidad ha emergido utilizando aparentemente el código fuente y la infraestructura del desmantelado grupo Hive, una operación prolífica de ransomware como servicio (RaaS) que fue neutralizada por una operación coordinada del FBI en enero de 2023.

Analistas de seguridad que examinaron una muestra del malware de Hunters International descubrieron una notable similitud con el código utilizado en los ataques de ransomware de Hive. En particular, un analista de malware y experto en ingeniería inversa identificó que el malware de Hunters International era, de hecho, una muestra de la versión 6 del ransomware Hive. Otros investigadores han respaldado esta observación, señalando que hay coincidencias y similitudes en el código que coinciden en más del 60%.

Sin embargo, el grupo niega estas afirmaciones, sosteniendo que son un nuevo servicio en la escena del ransomware que adquirió el código fuente del encriptador de los desarrolladores de Hive. Afirman haber comprado todo el código fuente, incluyendo el sitio web y las versiones antiguas en Golang y C. Además, insisten en que han corregido varios errores en el código que anteriormente causaban problemas de descifrado en algunos casos.

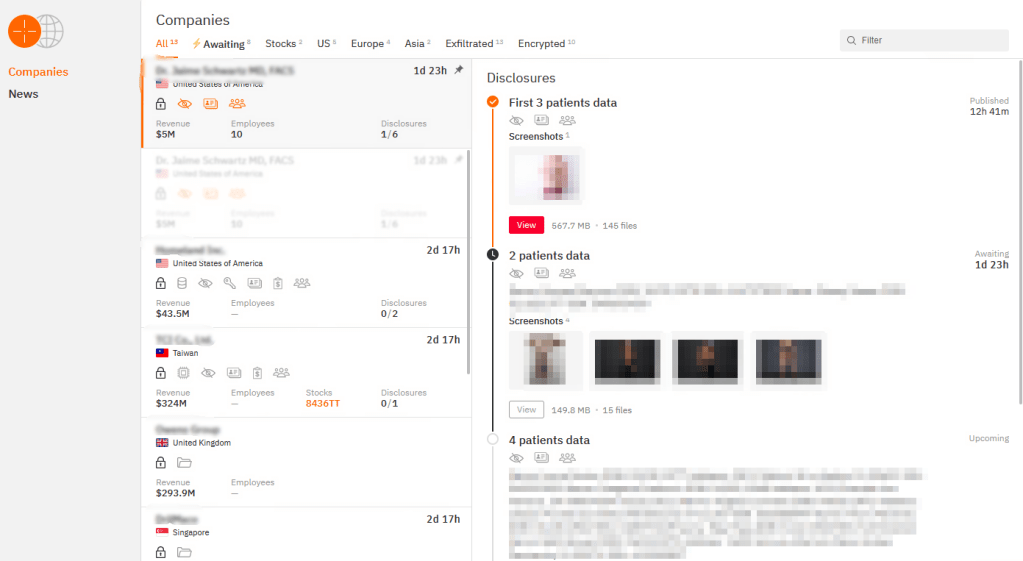

Este grupo tiene un enfoque primario en la extorsión a través de la exfiltración de datos en lugar de la encriptación de datos, lo que marca una desviación de las operaciones de Hive. La lista de víctimas de Hunters International hasta ahora sugiere que sus ataques son más oportunistas que dirigidos, lo que podría indicar que el grupo aún está buscando su lugar en el espacio del ransomware.

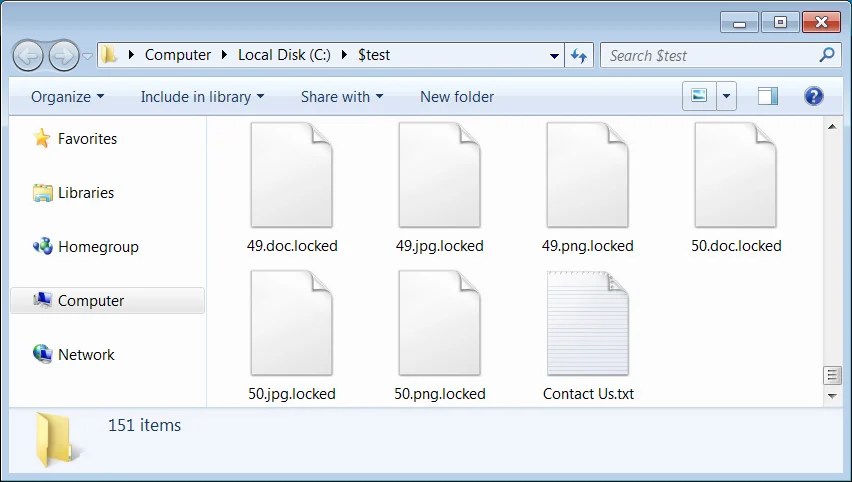

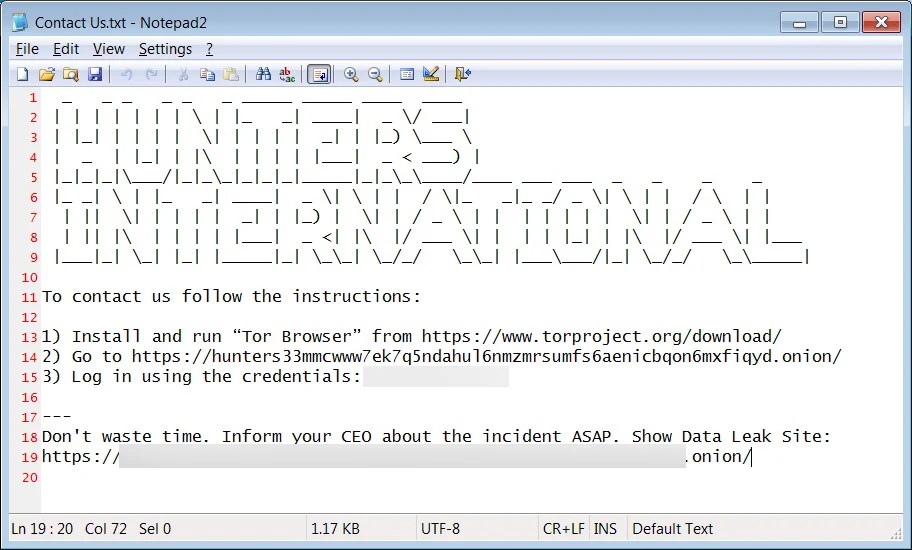

El encriptador utilizado por Hunters International, según un análisis de BleepingComputer, añade la extensión «.LOCKED» a los archivos que procesa. Este ransomware, al cifrar los archivos, los marca con dicha extensión, una característica identificativa. Además, en cada carpeta afectada, el malware coloca un archivo de texto denominado «Contact Us.txt». Este archivo contiene instrucciones para que las víctimas se comuniquen con los atacantes usando Tor, accediendo a una página de chat protegida que requiere un inicio de sesión único para cada víctima.

Este cambio en la estrategia, de enfocarse en la exfiltración de datos en lugar de la encriptación, podría ser un indicativo de la evolución y adaptación en las tácticas de ransomware, lo que subraya la necesidad de una vigilancia y defensa cibernética continua y adaptativa. La aparición de Hunters International en el ámbito del ransomware demuestra una vez más la naturaleza cambiante de las amenazas cibernéticas y la importancia de estar siempre un paso adelante en la seguridad informática.

Fuentes:

Muchas gracias por este articulo Braian, sin dudas en un actor a tener en nuestro campo de visión y si las características con Hive son similares podremos re chequear el mismo y re estructurar las estrategias de seguridad o los planes de respuesta a incidentes en base a las diferencias entre ambos. Un cordial saludo.

Me gustaMe gusta