Expertos en seguridad han creado un método de ataque denominado AutoSpill, dirigido a la obtención de credenciales de cuentas en dispositivos Android, mediante el proceso de autocompletado.

En una presentación en Black Hat Europe, investigadores del Instituto Internacional de Tecnología de la Información en Hyderabad sostuvieron que sus pruebas revelaron la vulnerabilidad de la mayoría de los gestores de contraseñas para Android frente al AutoSpill (incluso sin la necesidad de inyección de JavaScript).

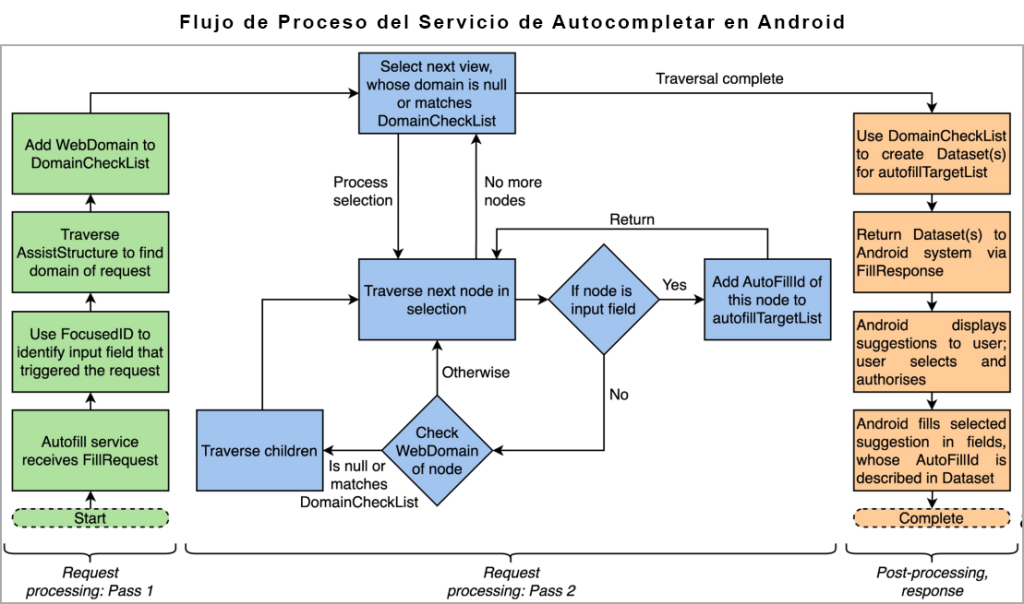

Las aplicaciones de Android emplean controles WebView para mostrar contenido web directamente dentro de la aplicación en lugar de dirigir a los usuarios al navegador principal.

Los gestores de contraseñas aprovechan este marco de la plataforma para ingresar automáticamente las credenciales de la cuenta de un usuario cuando una aplicación carga la página de inicio de sesión en servicios como Apple, Facebook, Microsoft o Google.

El desafío de AutoSpill surge de la falta de una definición clara por parte de Android sobre la responsabilidad en el manejo seguro de los datos de autocompletado, lo que podría ocasionar su filtración. En un escenario de ataque, una aplicación maliciosa que presente un formulario de inicio de sesión podría apoderarse de las credenciales del usuario sin dejar rastro del compromiso.

Fuente:

AutoSpill attack steals credentials from Android password managers