Los últimos 11 meses, una campaña ha estado distribuyendo el malware AsyncRAT a blancos específicos, mediante cientos de muestras de cargadores únicos y más de 100 dominios.

AsyncRAT es un software de acceso remoto de código abierto para sistemas Windows, disponible públicamente desde 2019. Sus funciones incluyen ejecución remota de comandos, registro de pulsaciones, extracción de datos y carga de otras herramientas maliciosas.

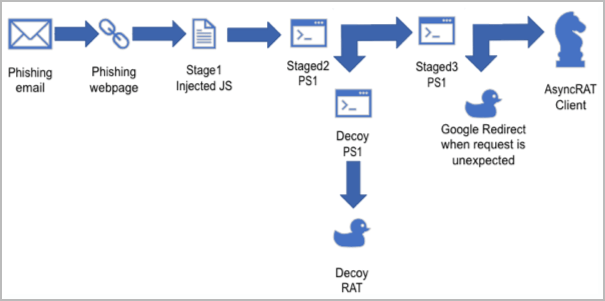

Los ataques inician mediante un correo electrónico malicioso que incluye un archivo GIF adjunto que conduce a un archivo SVG. Este archivo descarga un script JavaScript encriptado y scripts de PowerShell.

Después de superar ciertas medidas de seguridad contra entornos controlados, el cargador se conecta al servidor de comando y control (C2) para verificar si la víctima puede ser infectada con AsyncRAT.

Los dominios (C2) codificados se encuentran en BitLaunch, un servicio que facilita pagos anónimos con criptomonedas, lo que resulta conveniente para los ciberdelincuentes. Si el cargador identifica que está siendo ejecutado en un ambiente de análisis, despliega cargas útiles ficticias, con la intención de evadir a las herramientas de detección de amenazas.

El sistema anti-sandboxing del cargador implica realizar diversas verificaciones a través de comandos de PowerShell para obtener información del sistema y generar una puntuación que evalúa si se está ejecutando en una máquina virtual.

AT&T Alien Labs identificó que el actor de amenazas usó alrededor de 300 versiones únicas del cargador, cada una con pequeñas modificaciones en el código, la ofuscación, así como en nombres y valores de variables. También notaron el empleo de un algoritmo de generación de dominios (DGA) que produce dominios (C2) nuevos cada domingo.

Cadena de Infección:

Fuente:

Stealthy AsyncRAT malware attacks targets US infrastructure for 11 months