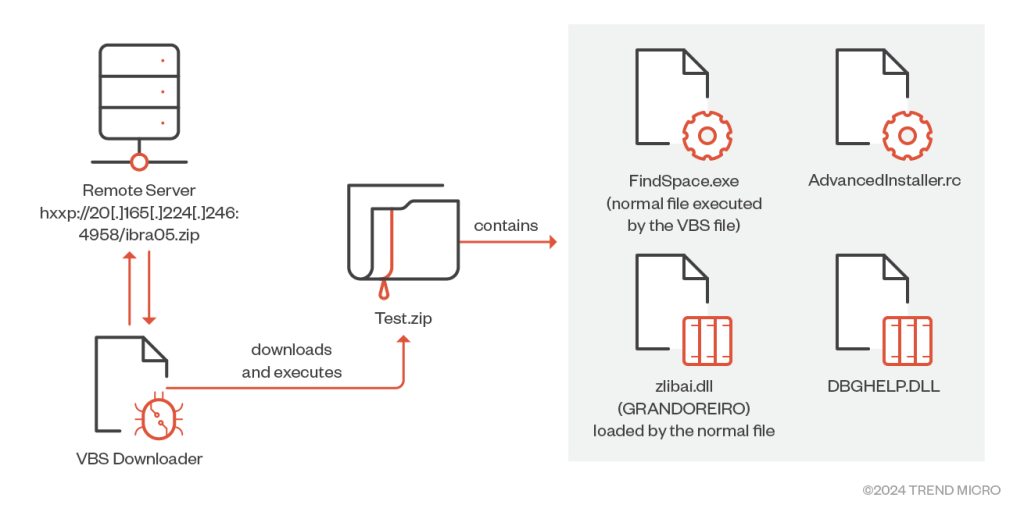

Una nueva campaña de Phishing adjudicado a Mekotio y Grandoreiro, tomó notoriedad en las ultimas horas al detectarse numerosos ataques a diferentes entidades bancarias en Argentina. El ataque consiste en el envío de un correo electrónico con enlaces o archivos adjuntos falsos que simulan pertenecer a una entidad legítima. Estos archivos, llaman la atención de los usuarios por tener asuntos o nombres como “Facturación No pagada (Segundo Aviso)” o “Reciba su Facturación No pagada (Segundo Aviso)” lo cual, inducen a las víctimas a abrir el documento e infectar el dispositivo. El Phishing actúa descargando un archivo VBS malicioso, el cual, se oculta en un archivo HTA en la carpeta pública de la víctima.

Los datos existentes sobre este ataque, muestran que, entre enero y abril de 2023, Argentina registró el mayor número de detecciones relacionadas con Grandoreiro con 1.118 detecciones.

Grandoreiro admite una variedad de comandos que permiten a los actores de amenazas controlar remotamente el sistema, realizar operaciones con archivos y habilitar modos especiales, incluido un nuevo módulo que recopila datos de Microsoft Outlook y abusa de la cuenta de correo electrónico de la víctima para enviar mensajes de spam a otros objetivos.

Fuente