La ciberseguridad ha dejado de ser una simple preocupación técnica para convertirse en un pilar esencial de la gestión gubernamental y empresarial. La protección de la información y los sistemas digitales es fundamental para garantizar la estabilidad operativa de las instituciones, especialmente en el ámbito público. Los datos sensibles que maneja el gobierno, desde información personal hasta secretos nacionales, son objetivos clave para actores maliciosos que buscan explotarlos. En este contexto, el Chief Information Security Officer (CISO) desempeña un rol crucial como guardián de la integridad y seguridad de estos sistemas.

El objetivo principal de este articulo es proporcionar un acercamiento comprensivo y en español sobre las responsabilidades, desafíos y recursos a disposición de los CISOs dentro de las agencias federales (se toma como referencia el gobierno estadounidense). Basado en el CISO Handbook, este texto explora cómo los líderes de seguridad de la información pueden implementar estrategias de protección efectivas, gestionar riesgos y alinear las necesidades de ciberseguridad con los objetivos estratégicos de sus organizaciones.

El papel del CISO es complejo y multifacético. No solo deben supervisar la implementación de medidas técnicas, sino que también tienen la responsabilidad de integrar las políticas de seguridad dentro de los procesos estratégicos y operativos de la agencia. Este articulo está diseñado tanto para CISOs experimentados que buscan perfeccionar sus enfoques como para aquellos nuevos en el rol que requieren una comprensión clara de las obligaciones que deben cumplir.

A lo largo de los capítulos, se presentarán marcos de referencia, como el NIST Cybersecurity Framework, y se discutirán las responsabilidades clave de un CISO, desde la gestión de incidentes de seguridad hasta el reporte y cumplimiento normativo.

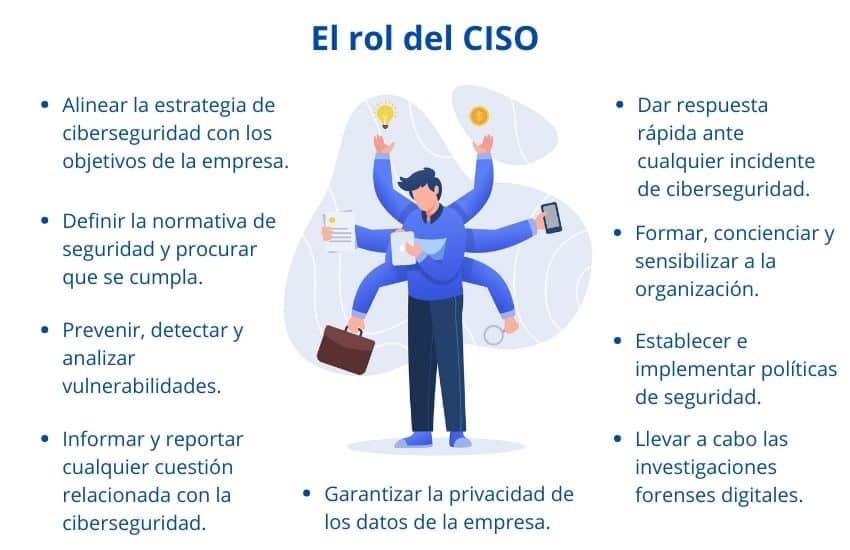

Rol del CISO y responsabilidades.

El Mandato del CISO: FISMA 2014.

El papel del CISO está profundamente enraizado en el Federal Information Security Modernization Act (FISMA) de 2014, una legislación que otorga a los responsables de la seguridad informática en las agencias federales la autoridad y la obligación de proteger los sistemas de información y los datos contra amenazas cibernéticas. Según esta ley, los jefes de cada agencia son responsables de garantizar que sus sistemas de información cuenten con medidas de protección adecuadas, proporcionales al riesgo y al daño que podría resultar de accesos no autorizados, modificaciones o destrucción de datos.

El CISO, en la mayoría de los casos, es designado por el Chief Information Officer (CIO) de la agencia, y su tarea principal es garantizar el cumplimiento de los requisitos de seguridad en la información dentro de la organización. Esta autoridad no solo implica una supervisión técnica, sino también la integración de la gestión de riesgos en la planificación estratégica, operativa y presupuestaria de la agencia.

Tareas clave de la Seguridad Informática.

El CISO es responsable de una serie de funciones críticas en la gestión de la ciberseguridad. A pesar de que las agencias tienen libertad para organizar sus funciones de seguridad de acuerdo con sus necesidades y recursos, algunas responsabilidades comunes incluyen:

- Desarrollar y mantener un programa de seguridad de la información a nivel de toda la agencia, que garantice la implementación de controles adecuados para proteger la confidencialidad, integridad y disponibilidad de los datos.

- Cumplir con los requisitos de reporte federales, que incluyen la presentación de informes sobre el progreso de las acciones correctivas y la evaluación continua de los controles de seguridad implementados.

- Informar sobre incidentes de seguridad a los equipos de respuesta de emergencia, como el US-CERT, en caso de brechas significativas de datos o ataques cibernéticos.

Además de estas tareas, los CISOs deben asegurarse de que todos los empleados de la agencia estén capacitados adecuadamente en los principios de seguridad de la información y que comprendan la importancia de cumplir con las políticas de ciberseguridad. Esto garantiza una cultura organizacional alineada con la protección de los sistemas y datos sensibles.

La Relación con organismos gubernamentales clave.

El CISO no trabaja en aislamiento. Existen varias organizaciones gubernamentales que juegan un papel vital en el soporte y la regulación de las actividades de ciberseguridad. Entre ellas, destacan:

- La Oficina de Gestión y Presupuesto (OMB), que supervisa las políticas de seguridad de la información en las agencias federales y establece las directrices de cumplimiento.

- El Departamento de Seguridad Nacional (DHS), que proporciona asistencia técnica y operativa a través de iniciativas como el National Cybersecurity Protection System y directrices de seguridad vinculantes para todas las agencias.

- El Instituto Nacional de Estándares y Tecnología (NIST), que desarrolla estándares obligatorios y guías técnicas para la seguridad de la información.

Cada una de estas entidades tiene una función específica dentro del ecosistema de ciberseguridad federal, y los CISOs deben mantenerse en contacto constante con ellas para garantizar que sus agencias no solo cumplan con los requisitos actuales, sino que también se anticipen a nuevas amenazas y regulaciones emergentes.

Gestión de riesgos en la empresa.

La gestión de riesgos es uno de los pilares fundamentales en la labor de un Chief Information Security Officer (CISO). La capacidad de identificar, evaluar y mitigar los riesgos cibernéticos que enfrenta una organización es vital para la protección de sus activos más críticos, especialmente en un entorno tan dinámico y complejo como el del gobierno federal. Exploremos los enfoques, herramientas y estrategias que los CISOs deben emplear para gestionar los riesgos de ciberseguridad a nivel empresarial.

Enfoques clave para la gestión de riesgos.

El primer paso en la gestión de riesgos es comprender las amenazas y vulnerabilidades específicas que pueden afectar a la organización. Para ello, los CISOs suelen apoyarse en un marco de referencia sólido, como el NIST Risk Management Framework (RMF). Este marco proporciona un enfoque sistemático que permite identificar los riesgos, seleccionar los controles de seguridad adecuados y monitorear su efectividad a lo largo del ciclo de vida de los sistemas de información.

Algunas de las guías más utilizadas por los CISOs en la gestión de riesgos incluyen las siguientes publicaciones de NIST:

- FIPS 199: Estándares para la categorización de la seguridad de la información y los sistemas de información federales. Esta norma establece un enfoque para clasificar los sistemas en función del impacto potencial que podría tener una brecha en la confidencialidad, integridad o disponibilidad de los datos.

- FIPS 200: Requisitos mínimos de seguridad para sistemas de información federales. Aquí se establecen las medidas mínimas que deben implementarse para garantizar la seguridad de los sistemas, basadas en un enfoque de gestión de riesgos.

Estos estándares, entre otros, permiten a los CISOs adoptar un enfoque basado en el riesgo para priorizar las acciones de ciberseguridad dentro de la agencia.

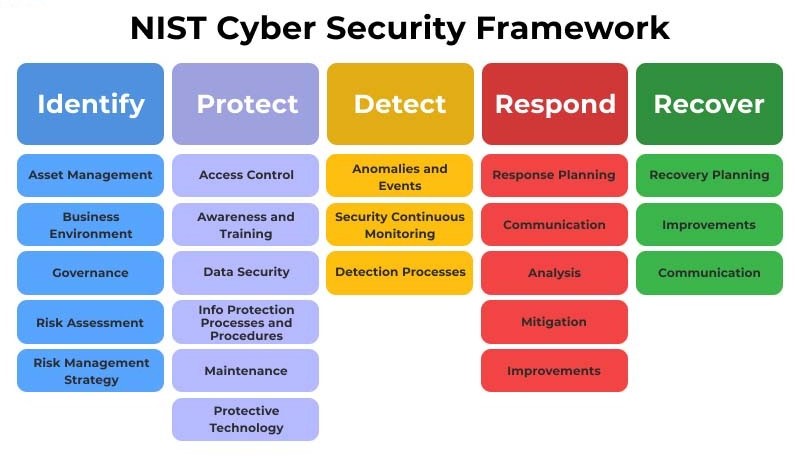

El marco de Ciberseguridad NIST.

Uno de los principales recursos utilizados por los CISOs para gestionar los riesgos es el Framework for Improving Critical Infrastructure Cybersecurity, comúnmente conocido como el NIST Cybersecurity Framework (CSF). Este marco fue desarrollado inicialmente para el sector privado, pero su uso ha sido adoptado por el gobierno federal como una herramienta para alinear las actividades de ciberseguridad con las necesidades y riesgos operacionales.

El CSF se basa en cinco funciones clave:

- Identificar: Comprender el contexto empresarial y los recursos que son críticos para el cumplimiento de los objetivos de la organización. Esto incluye identificar los sistemas, personas, dispositivos y activos que deben protegerse.

- Proteger: Implementar medidas de seguridad para garantizar la integridad y disponibilidad de los servicios críticos. Esto abarca desde el control de acceso hasta la protección de datos.

- Detectar: Desarrollar capacidades para identificar de manera oportuna eventos de seguridad cibernética.

- Responder: Definir las acciones que se tomarán ante un incidente de seguridad detectado, para minimizar su impacto.

- Recuperar: Establecer planes de recuperación que permitan restaurar los servicios afectados y mejorar la resiliencia ante futuros ataques.

Cada una de estas funciones se divide en categorías y subcategorías que permiten a las organizaciones priorizar sus esfuerzos y evaluar su progreso en la mejora de su postura de seguridad. Los CISOs utilizan el CSF no solo para estructurar sus programas de ciberseguridad, sino también como una herramienta para comunicar riesgos y necesidades tanto a nivel interno como externo.

Enfoques gubernamentales a la gestión de riesgos.

El gobierno federal ha implementado una serie de políticas y estrategias a nivel gubernamental para ayudar a las agencias a gestionar sus riesgos de ciberseguridad. Estas iniciativas incluyen directivas operativas vinculantes, memos presidenciales y normas emitidas por la Oficina de Gestión y Presupuesto (OMB) y el Departamento de Seguridad Nacional (DHS).

Una de las iniciativas clave es el programa Continuous Diagnostics and Mitigation (CDM), que proporciona a las agencias federales herramientas para identificar y mitigar riesgos de manera continua. Este programa permite a las agencias priorizar los riesgos más significativos y asignar recursos para solucionarlos de manera eficiente.

Otro aspecto destacado es la colaboración entre el Departamento de Seguridad Nacional (DHS) y el Instituto Nacional de Estándares y Tecnología (NIST) para desarrollar Directivas Operativas Vinculantes (BODs), que establecen acciones específicas que las agencias deben llevar a cabo para mejorar su postura de ciberseguridad en respuesta a amenazas emergentes.

La Importancia de un enfoque proactivo.

Uno de los desafíos más significativos en la gestión de riesgos es la naturaleza dinámica de las amenazas cibernéticas. Nuevas vulnerabilidades y técnicas de ataque aparecen constantemente, lo que requiere que los CISOs adopten un enfoque proactivo en lugar de reactivo. Esto implica no solo responder a los incidentes cuando ocurren, sino también anticipar posibles escenarios de ataque y preparar a la organización para afrontarlos.

La implementación de evaluaciones de riesgo continuas y la revisión periódica de los controles de seguridad son esenciales para mantener un nivel de seguridad adecuado. Además, las pruebas de penetración y los ejercicios de simulación de incidentes pueden ayudar a identificar debilidades antes de que sean explotadas.

Herramientas y recursos para el CISO.

El éxito de un Chief Information Security Officer (CISO) no solo depende de su capacidad para gestionar riesgos o implementar estrategias de ciberseguridad, sino también de su habilidad para aprovechar las herramientas y recursos disponibles que le permiten mejorar la seguridad de su agencia de manera efectiva. Estas herramientas van desde tecnologías específicas, hasta políticas, marcos y directrices gubernamentales que ayudan a alinear las acciones de ciberseguridad con los objetivos de la organización. Esta seccion se enfoca en los principales recursos y herramientas que un CISO debe dominar y utilizar para cumplir con sus responsabilidades.

Recursos tecnológicos: sistemas y plataformas claves.

Una de las primeras tareas de un CISO es identificar y utilizar las plataformas tecnológicas adecuadas para proteger los sistemas de información. Las herramientas tecnológicas son fundamentales para implementar controles de seguridad, detectar amenazas y responder ante incidentes cibernéticos.

1. Sistemas de Protección de Perímetro: EINSTEIN

Uno de los recursos más utilizados por las agencias federales para proteger sus redes es el National Cybersecurity Protection System, más conocido como EINSTEIN. Operado por el Departamento de Seguridad Nacional (DHS), EINSTEIN actúa como un sistema de detección y prevención de intrusiones que bloquea los ciberataques antes de que comprometan los sistemas federales.

Este sistema no solo identifica amenazas en tiempo real, sino que también proporciona al DHS una visión integral de la situación de ciberseguridad del gobierno federal, permitiendo una respuesta más rápida y coordinada ante amenazas emergentes.

Diagnóstico Continuo y Mitigación (CDM)

El programa de Continuous Diagnostics and Mitigation (CDM) es otro recurso clave disponible para los CISOs. El CDM permite a las agencias federales evaluar continuamente su entorno de ciberseguridad, identificar vulnerabilidades y priorizar los riesgos en función de su gravedad. Esta herramienta es particularmente útil para la gestión continua de riesgos, ayudando a las agencias a abordar las vulnerabilidades más críticas de manera eficiente.

El CDM proporciona un enfoque estructurado para monitorear y mitigar los riesgos, garantizando que los CISOs puedan concentrar sus recursos en las áreas de mayor impacto.

Contratación y recursos humanos.

Además de las herramientas tecnológicas, los CISOs deben gestionar los recursos humanos necesarios para mantener una sólida postura de ciberseguridad. La contratación de personal con las habilidades adecuadas es esencial para implementar y supervisar las medidas de seguridad dentro de la agencia.

Algunas de las herramientas clave en esta área incluyen:

- Autoridades de contratación especiales: Estas facilitan la contratación rápida de personal especializado en ciberseguridad, permitiendo a las agencias competir con el sector privado.

- Capacitación continua: Los CISOs deben asegurarse de que sus equipos estén al día con las últimas amenazas y tecnologías. Las capacitaciones periódicas, junto con las certificaciones en ciberseguridad, son esenciales para mantener una fuerza laboral competente.

Además, el gobierno ha implementado iniciativas de colaboración interagencial, como el Cyber Talent Management System (CTMS), que permite una mayor flexibilidad en la contratación y retención de personal de ciberseguridad en las agencias federales.

Servicios y recursos gubernamentales.

El gobierno federal ofrece una amplia gama de servicios y recursos que los CISOs pueden aprovechar para mejorar sus programas de ciberseguridad. Estos servicios abarcan desde herramientas de evaluación de riesgos hasta servicios de respuesta a incidentes y cooperación interagencial.

Trusted Internet Connections (TIC)

El programa Trusted Internet Connections (TIC) busca optimizar y estandarizar la seguridad de las conexiones externas de las agencias federales, incluidas las conexiones a internet. Esta iniciativa del DHS tiene como objetivo mejorar la postura de ciberseguridad al reducir la superficie de ataque de las agencias y al garantizar que todas las conexiones externas cumplan con los estándares de seguridad más estrictos.

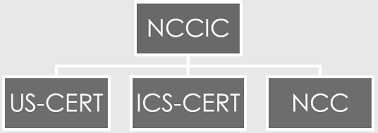

US-CERT y Respuesta a Incidentes.

El United States Computer Emergency Readiness Team (US-CERT) es uno de los recursos más valiosos para los CISOs cuando se trata de responder a incidentes de ciberseguridad. Operado por el DHS, US-CERT coordina la respuesta ante incidentes cibernéticos a nivel federal, proporcionando asistencia técnica y operativa a las agencias.

US-CERT no solo ayuda en la detección de incidentes, sino que también proporciona alertas de amenazas emergentes, informes sobre vulnerabilidades y asesoramiento sobre cómo mitigar los riesgos. Este recurso es esencial para que los CISOs mantengan una postura defensiva proactiva.

Políticas y guías federales.

Uno de los principales retos para los CISOs es asegurarse de que su agencia cumpla con las políticas y guías federales en materia de ciberseguridad. A continuación, se describen algunos de los documentos clave que orientan el trabajo de los CISOs en el ámbito gubernamental:

Directrices OMB y Memos Presidenciales.

La Oficina de Gestión y Presupuesto (OMB) emite memos y directrices que los CISOs deben seguir para garantizar que las políticas de seguridad de la información de sus agencias estén alineadas con los objetivos gubernamentales. Estas directrices incluyen requisitos de cumplimiento de seguridad, plazos para la implementación de nuevas normativas y métricas para evaluar la efectividad de los programas de ciberseguridad.

FISMA y Reportes.

El Federal Information Security Modernization Act (FISMA) establece los requisitos de seguridad de la información que deben cumplir las agencias federales. Además de desarrollar y mantener un programa de ciberseguridad integral, los CISOs deben presentar informes periódicos sobre su progreso y remediación de vulnerabilidades.

Los reportes FISMA, que se presentan anualmente, son una parte esencial de la rendición de cuentas de una agencia y determinan su postura ante auditorías y evaluaciones externas.

Cumplimiento normativo y requisitos de reporte.

El cumplimiento normativo es uno de los pilares fundamentales de la labor de un Chief Information Security Officer (CISO), especialmente dentro del sector gubernamental. El marco regulatorio en torno a la ciberseguridad está compuesto por una serie de leyes, directrices y estándares que deben ser respetados y aplicados para garantizar la integridad, confidencialidad y disponibilidad de los sistemas de información. Esta seccion aborda los principales requerimientos normativos que los CISOs deben cumplir y detalla los reportes que se exigen para asegurar que las agencias federales estén alineadas con los estándares de seguridad vigentes.

El Acta Federal de Modernización de Seguridad Informática (FISMA)

El Federal Information Security Modernization Act (FISMA), promulgado en 2014, constituye el marco legislativo clave que guía las actividades de ciberseguridad en las agencias federales. Este acta es fundamental para la rendición de cuentas de las agencias gubernamentales en relación con la protección de la información que manejan y los sistemas que utilizan.

Según FISMA, las agencias federales deben desarrollar, documentar e implementar un programa integral de seguridad de la información. Este programa debe abordar todas las funciones críticas de la ciberseguridad, como la identificación de riesgos, la implementación de controles de seguridad, la evaluación continua y la respuesta a incidentes.

El rol del CISO bajo FISMA es esencial, ya que se espera que supervise y dirija la implementación de las medidas de seguridad necesarias para asegurar el cumplimiento normativo. FISMA también impone a las agencias la obligación de:

- Evaluar continuamente la efectividad de los controles de seguridad implementados.

- Reportar vulnerabilidades y brechas de seguridad a través del Plan de Acción y Milestones (POA&M).

- Informar incidentes significativos de seguridad a US-CERT y, en casos de mayor envergadura, al Congreso.

Los informes anuales que exige FISMA son una pieza clave del proceso de rendición de cuentas y permiten evaluar si las agencias están implementando medidas adecuadas para mitigar los riesgos. Para lograrlo, las agencias deben trabajar en estrecha colaboración con la Oficina de Gestión y Presupuesto (OMB), el Departamento de Seguridad Nacional (DHS) y sus respectivas oficinas de auditoría.

Requisitos de Reporte bajo FISMA.

Uno de los principales desafíos para los CISOs es cumplir con los estrictos requisitos de reporte impuestos por FISMA. El marco de reporte se organiza en torno a tres conjuntos de métricas clave, que son evaluadas periódicamente para determinar la efectividad de los programas de ciberseguridad de las agencias:

- Métricas del CIO bajo FISMA: Desarrolladas por OMB y DHS, estas métricas se centran en la implementación de políticas de ciberseguridad y la efectividad de las capacidades de seguridad dentro de la agencia.

- Métricas del Inspector General (IG) bajo FISMA: Estas son desarrolladas por el Consejo de Inspectores Generales en coordinación con OMB y DHS, y están diseñadas para proporcionar una evaluación independiente del programa de seguridad de la información de cada agencia.

- Métricas del Oficial de Privacidad: Se enfocan en la madurez de los programas de privacidad en las agencias federales, evaluando aspectos clave como la protección de la información personal identificable (PII).

El cumplimiento de estas métricas no solo garantiza la alineación con las políticas de ciberseguridad gubernamentales, sino que también permite a los CISOs ajustar sus programas para cumplir con los estándares exigidos.

Cronograma de reportes.

Los reportes de ciberseguridad se presentan trimestralmente, pero algunos informes clave, como el Annual FISMA Report, deben presentarse en el cuarto trimestre fiscal. Además, los reportes de incidentes mayores, definidos por OMB M-18-02, deben ser enviados dentro de los siete días posteriores a la detección de un incidente, con actualizaciones adicionales dentro de los 30 días siguientes. Estos informes también deben contener:

- Descripción del incidente y su impacto.

- Medidas de remediación implementadas.

- Evaluación de daños y lecciones aprendidas.

Definición de Incidentes Mayores.

Bajo las directrices de FISMA, los CISOs deben estar preparados para reportar incidentes significativos a US-CERT y al Congreso, si es necesario. Un «incidente mayor» se define como cualquier brecha de seguridad que resulte en un daño demostrable a la seguridad nacional, las relaciones exteriores, la economía, o que comprometa la confianza pública o la seguridad de los ciudadanos.

Por ejemplo, cualquier violación que implique el acceso no autorizado a los datos personales de 100,000 o más individuos se clasifica automáticamente como un incidente mayor. Estos incidentes desencadenan una respuesta coordinada por el Cyber Unified Coordination Group (UCG), lo que involucra a múltiples agencias y autoridades federales.

Cumplimiento con las Directrices OMB y DHS.

Además de FISMA, las agencias federales están sujetas a las políticas y guías emitidas por la Oficina de Gestión y Presupuesto (OMB) y el Departamento de Seguridad Nacional (DHS). Estas directrices incluyen:

- OMB Circular A-130: Esta circular proporciona las bases para la gestión de la información como un recurso estratégico, exigiendo que las agencias desarrollen y mantengan un programa de ciberseguridad que garantice la protección adecuada de sus sistemas.

- Binding Operational Directives (BODs): Emitidas por el DHS, estas directrices operativas vinculantes exigen a las agencias tomar medidas específicas para abordar amenazas o vulnerabilidades emergentes. El cumplimiento con estas directrices es obligatorio y debe reportarse a DHS.

Plan de Acción y Milestones (POA&M)

Una de las principales herramientas para gestionar y reportar el cumplimiento normativo es el Plan de Acción y Milestones (POA&M). Este documento permite a los CISOs identificar debilidades en la seguridad de la información, documentar las acciones correctivas y hacer un seguimiento de su implementación.

El POA&M es un elemento clave en las auditorías anuales bajo FISMA y en las revisiones de la Oficina del Inspector General (OIG). Un POA&M bien gestionado no solo asegura el cumplimiento normativo, sino que también ayuda a los CISOs a priorizar los recursos y enfocar sus esfuerzos en las áreas de mayor riesgo.

Enfoques y estrategias gubernamentales.

La ciberseguridad en el ámbito gubernamental no se limita únicamente a la protección de los sistemas de información de cada agencia. También implica la adopción de estrategias coordinadas a nivel federal para hacer frente a amenazas que, por su naturaleza, trascienden las barreras institucionales. En esta seccion nos centraremos en los enfoques gubernamentales hacia la ciberseguridad, mostrando cómo las iniciativas a nivel nacional influyen directamente en las políticas y operaciones que los CISOs deben implementar en sus respectivas agencias.

Estrategias nacionales de Ciberseguridad.

En los últimos años, el gobierno federal ha puesto en marcha diversas estrategias para reforzar su postura ante las amenazas cibernéticas. Estas estrategias son diseñadas para ser aplicadas tanto en las agencias federales como en las infraestructuras críticas del país. Una de las estrategias más importantes es el Plan Nacional de Ciberseguridad, que tiene como objetivo mejorar la resiliencia de las redes gubernamentales, fomentar la cooperación público-privada y establecer protocolos de respuesta ante incidentes cibernéticos de gran escala.

Directrices de la Política Presidencial.

Las políticas presidenciales juegan un papel crucial en la dirección estratégica de la ciberseguridad en el país. Por ejemplo, la Política Presidencial de Ciberseguridad (PPD-41), firmada en 2016, establece la estructura básica para la coordinación y respuesta a incidentes cibernéticos. La PPD-41 define las responsabilidades de las distintas agencias gubernamentales, estableciendo que el Departamento de Seguridad Nacional (DHS) es el responsable de la coordinación operativa, mientras que el Departamento de Justicia (DOJ), a través del FBI, maneja la respuesta a las investigaciones.

La implementación de políticas presidenciales como la PPD-41 requiere que los CISOs adapten sus programas de ciberseguridad para alinearse con estas directrices. Además, los CISOs deben colaborar con otras agencias en respuesta a amenazas cibernéticas que afecten múltiples sectores del gobierno o infraestructuras críticas.

El Papel del DHS y NIST en la coordinación gubernamental.

El Departamento de Seguridad Nacional (DHS) es una de las agencias más relevantes en la ciberseguridad gubernamental, con responsabilidades que incluyen la protección de las redes federales y la coordinación de las respuestas a incidentes cibernéticos. El DHS también es responsable de emitir las Binding Operational Directives (BODs), que son instrucciones de seguridad vinculantes para todas las agencias federales. Estas directrices operativas son obligatorias y se emiten en respuesta a amenazas emergentes o vulnerabilidades detectadas a nivel gubernamental.

Colaboración DHS-NIST.

El Instituto Nacional de Estándares y Tecnología (NIST) también juega un papel fundamental en la ciberseguridad gubernamental, al desarrollar los estándares que guían la implementación de medidas de seguridad. Uno de los marcos más utilizados es el NIST Cybersecurity Framework (CSF), una guía integral para la gestión de riesgos en la ciberseguridad. Este marco proporciona una estructura para que las agencias federales identifiquen riesgos, protejan activos críticos y respondan a incidentes cibernéticos.

El DHS y el NIST trabajan en estrecha colaboración para garantizar que las políticas y los estándares gubernamentales sean consistentes. Esta cooperación permite que las Binding Operational Directives (BODs) estén alineadas con las directrices del NIST Cybersecurity Framework, asegurando que las agencias sigan un enfoque coherente y sistemático en la gestión de riesgos.

Continuous Diagnostics and Mitigation (CDM)

Una de las principales iniciativas del DHS es el programa Continuous Diagnostics and Mitigation (CDM), que permite a las agencias monitorear continuamente sus redes y responder de manera proactiva a las amenazas emergentes. El CDM es una herramienta clave que ayuda a los CISOs a gestionar los riesgos de manera más efectiva, identificando y priorizando las vulnerabilidades en tiempo real.

Este enfoque proactivo garantiza que las agencias estén mejor preparadas para mitigar los ataques antes de que causen daños significativos. Además, el CDM facilita la centralización de los informes y el análisis de los datos de seguridad, lo que permite al DHS tener una visión integral de la postura de ciberseguridad del gobierno federal.

Coordinación entre Agencias y sectores críticos.

La ciberseguridad en el gobierno federal no se limita a las redes internas de las agencias. También incluye la protección de infraestructuras críticas, como el sector energético, la salud y las telecomunicaciones, que son esenciales para el funcionamiento del país. Estas infraestructuras están cada vez más interconectadas con redes digitales, lo que las hace vulnerables a ataques cibernéticos.

Iniciativas Interagenciales.

El Consejo de Coordinación de Infraestructura Crítica (CCIC), que involucra a diversas agencias gubernamentales y actores del sector privado, es una de las principales iniciativas para garantizar la seguridad de estas infraestructuras. Este consejo trabaja para identificar vulnerabilidades comunes y coordinar esfuerzos entre el gobierno y el sector privado para reforzar la protección de los sistemas críticos.

Los CISOs de agencias que operan en sectores clave, como energía o salud, deben participar activamente en estas iniciativas para asegurarse de que sus agencias estén alineadas con las mejores prácticas de seguridad y sean capaces de responder a amenazas que afecten tanto a sus sistemas como a la infraestructura nacional.

Respuesta a Incidentes Cibernéticos a nivel gubernamental.

La coordinación efectiva en la respuesta a incidentes es esencial para minimizar el impacto de los ataques cibernéticos. Cuando ocurre un incidente importante, como una brecha de datos a gran escala o un ataque a la infraestructura crítica, se activa el Cyber Unified Coordination Group (UCG). Este grupo está compuesto por representantes de múltiples agencias federales y se encarga de coordinar la respuesta a nivel nacional, garantizando que las agencias afectadas reciban apoyo técnico y operativo.

El Rol de US-CERT.

El United States Computer Emergency Readiness Team (US-CERT) es un recurso fundamental en la respuesta a incidentes cibernéticos a nivel federal. Operado por el DHS, US-CERT coordina la respuesta a incidentes de ciberseguridad en todo el gobierno, proporcionando orientación técnica y asistencia en tiempo real. Los CISOs de las agencias deben estar en contacto continuo con US-CERT para reportar incidentes y recibir las recomendaciones necesarias para mitigar los daños.

Desafíos actuales y futuras tendencias en ciberseguridad.

La ciberseguridad es un campo en constante evolución, impulsado tanto por la rápida innovación tecnológica como por la creciente sofisticación de las amenazas cibernéticas. Para los Chief Information Security Officers (CISOs), mantenerse al día con los desafíos emergentes y prever las tendencias futuras es esencial para proteger adecuadamente los sistemas y datos de sus agencias. Esta seccion explora algunos de los desafíos actuales más apremiantes que enfrentan los CISOs en el ámbito gubernamental y cómo las tendencias futuras podrían cambiar la forma en que gestionan la ciberseguridad.

La amenaza creciente de los ataques avanzados persistentes.

Los ataques cibernéticos han evolucionado en los últimos años, adoptando formas más avanzadas y sofisticadas que buscan evadir los controles tradicionales de seguridad. Los Ataques Avanzados y Persistentes (APT), por ejemplo, representan una de las amenazas más graves para los sistemas gubernamentales. Estos ataques, que suelen ser llevados a cabo por actores estatales o grupos bien financiados, están diseñados para infiltrarse en una red de manera sigilosa y permanecer indetectados durante largos periodos, lo que les permite extraer información sensible de manera sostenida.

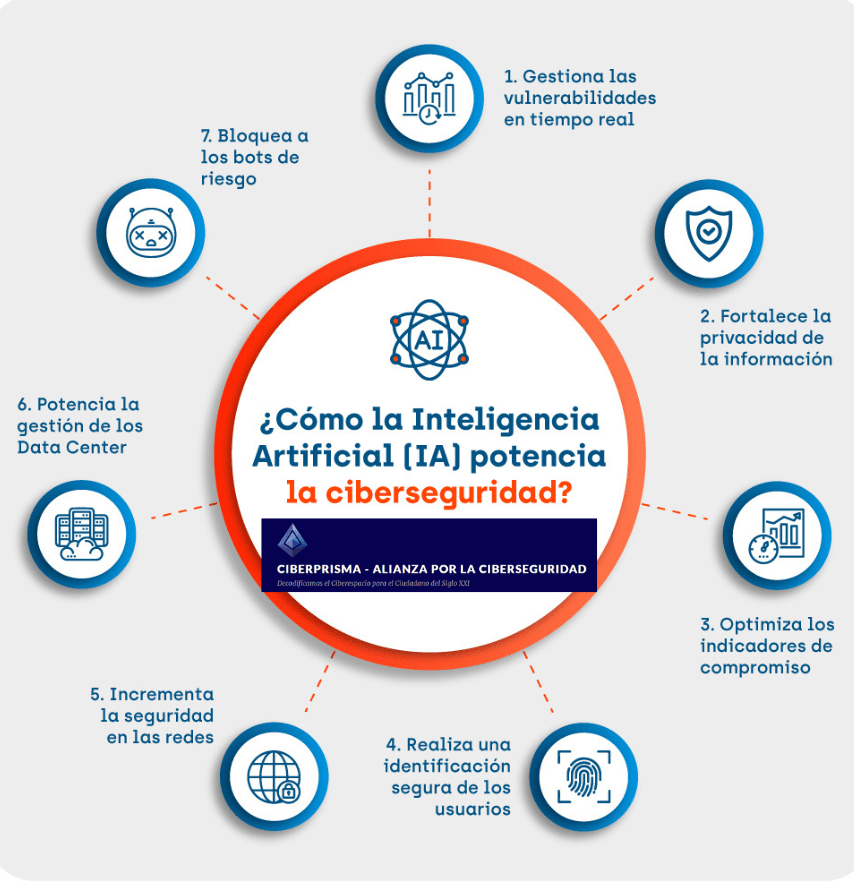

Uso de Inteligencia Artificial por los atacantes.

Una de las tendencias más preocupantes es el uso de inteligencia artificial (IA) por parte de los actores maliciosos para aumentar la efectividad de sus ataques. La IA permite a los atacantes automatizar procesos de reconocimiento y detección de vulnerabilidades, lanzar ataques más dirigidos y desarrollar malware que puede evadir las soluciones tradicionales de ciberseguridad.

Los CISOs deben estar preparados para enfrentar estas nuevas tácticas adaptando sus estrategias de defensa. La implementación de herramientas de IA para la detección de anomalías y la respuesta a incidentes se está convirtiendo en una tendencia crítica en el campo de la ciberseguridad.

La escasez de talento en Ciberseguridad.

Uno de los desafíos más persistentes para los CISOs es la escasez de talento especializado en ciberseguridad. A medida que aumentan las amenazas cibernéticas, también lo hace la demanda de profesionales cualificados capaces de implementar y gestionar programas de seguridad efectivos. Sin embargo, existe una brecha de habilidades que deja a muchas agencias federales con personal insuficiente para cumplir con sus obligaciones de seguridad.

Iniciativas gubernamentales para mitigar la escasez.

Para hacer frente a esta escasez, el gobierno federal ha lanzado iniciativas como el Cyber Talent Management System (CTMS), que permite una mayor flexibilidad en la contratación y retención de profesionales de ciberseguridad. Los CISOs también deben centrarse en la capacitación continua de sus equipos, asegurando que el personal actual mantenga sus conocimientos actualizados con las amenazas emergentes y nuevas tecnologías.

A medida que la competencia por el talento en ciberseguridad aumenta, los CISOs deberán adoptar estrategias creativas de reclutamiento y retención, como ofrecer programas de formación avanzada y certificaciones reconocidas, y promover un entorno de trabajo que permita a los profesionales de ciberseguridad prosperar.

La complejidad de las normas de cumplimiento.

Con el aumento de las regulaciones en torno a la ciberseguridad, los CISOs enfrentan el desafío de cumplir con una amplia variedad de normas y directrices que varían según la agencia y el sector. Además de cumplir con FISMA, las agencias deben alinearse con estándares de seguridad, como los desarrollados por NIST, y cumplir con directrices específicas del Departamento de Seguridad Nacional (DHS).

Alineación con los marcos globales.

En un contexto global, los CISOs también deben estar atentos a las regulaciones internacionales que pueden afectar a las operaciones gubernamentales, especialmente cuando se trata de cooperación con otras naciones en temas de ciberseguridad. Esto incluye normas como el Reglamento General de Protección de Datos (GDPR) en la Unión Europea, que impone estrictos requisitos de privacidad y seguridad de la información.

El desafío para los CISOs es encontrar un equilibrio entre cumplir con los requisitos normativos y al mismo tiempo mantener una postura de seguridad ágil que pueda responder rápidamente a nuevas amenazas y cambios regulatorios.

El aumento de las amenazas a las infraestructuras críticas.

Las infraestructuras críticas, como las redes de energía, telecomunicaciones y atención sanitaria, se han convertido en objetivos prioritarios para los atacantes cibernéticos. La interconexión digital de estos sistemas los hace vulnerables a ciberataques que podrían tener un impacto devastador en la seguridad nacional y en la vida cotidiana de los ciudadanos.

Protección de las Infraestructuras Críticas

El gobierno estadounidense ha lanzado iniciativas específicas, como el Presidential Policy Directive 21 (PPD-21), que tiene como objetivo reforzar la protección de las infraestructuras críticas frente a ataques cibernéticos. Sin embargo, la realidad es que la superficie de ataque de estos sistemas es amplia y en constante expansión.

Los CISOs que operan en agencias relacionadas con infraestructuras críticas deben implementar medidas adicionales para proteger estos sistemas. Esto incluye colaboraciones estrechas con los actores del sector privado, el uso de herramientas avanzadas de detección y respuesta, y la creación de planes de contingencia para garantizar la continuidad operativa en caso de un ataque exitoso.

La evolución hacia la ciberseguridad en la nube.

Con la creciente adopción de servicios en la nube, las agencias gubernamentales están migrando cada vez más sus datos y operaciones críticas a entornos cloud. Aunque esta tendencia proporciona beneficios como la flexibilidad y la escalabilidad, también presenta nuevos desafíos en cuanto a la seguridad y el cumplimiento.

Desafíos de Seguridad en la Nube.

La seguridad en la nube implica la necesidad de gestionar adecuadamente el acceso a los datos, la configuración segura de los entornos en la nube y la protección contra amenazas como el secuestro de cuentas o ataques a la infraestructura compartida. Además, las agencias federales deben asegurarse de cumplir con los requisitos normativos en cuanto al almacenamiento y procesamiento de datos en la nube.

Los CISOs deben adoptar un enfoque riguroso para garantizar que sus proveedores de servicios en la nube cumplan con los estándares de seguridad gubernamentales, como el Federal Risk and Authorization Management Program (FedRAMP), que establece criterios de seguridad específicos para el uso de servicios en la nube en las agencias federales.

El futuro del Rol del CISO en el Gobierno

El papel del Chief Information Security Officer (CISO) ha evolucionado de ser un gestor técnico a convertirse en un líder estratégico dentro del gobierno. A medida que las amenazas cibernéticas se hacen más complejas y la infraestructura tecnológica se expande, la responsabilidad de los CISOs seguirá creciendo. Este capítulo explora cómo el futuro del rol del CISO cambiará en respuesta a los nuevos desafíos tecnológicos, las expectativas regulatorias y la creciente interdependencia entre agencias e infraestructuras críticas.

El CISO como estratega de negocio.

Tradicionalmente, el CISO era visto como el principal responsable de la implementación de controles técnicos para proteger la infraestructura de la agencia. Sin embargo, con la creciente importancia de la ciberseguridad en el panorama global, los CISOs ahora desempeñan un papel crucial en las decisiones estratégicas de la organización. Este cambio se ve impulsado por la necesidad de alinear las políticas de ciberseguridad con los objetivos de negocio de la agencia y garantizar que la seguridad no sea un obstáculo, sino un habilitador para el logro de sus metas.

En el futuro, los CISOs deberán colaborar aún más estrechamente con los líderes ejecutivos de sus agencias para integrar la ciberseguridad en la estrategia organizativa general. Esto implica participar en discusiones sobre innovación tecnológica, transformación digital y el uso seguro de nuevas tecnologías, como inteligencia artificial (IA) y computación cuántica.

La Ciberseguridad como factor competitivo.

Las agencias gubernamentales están compitiendo, no solo entre ellas, sino también con el sector privado para atraer talento y cumplir con sus misiones. La postura de ciberseguridad de una agencia puede convertirse en un factor competitivo clave, ya que una mayor seguridad puede mejorar la confianza pública y la eficiencia operativa.

Adaptación a nuevas Tecnologías: IA y computación cuántica.

El futuro de la ciberseguridad en el gobierno está inextricablemente vinculado a la adopción de tecnologías emergentes como la inteligencia artificial (IA) y la computación cuántica. Estas tecnologías, que prometen revolucionar tanto la seguridad como las amenazas, plantean nuevos desafíos para los CISOs.

Inteligencia Artificial y Aprendizaje Automático.

La IA ya está desempeñando un papel en la automatización de la detección de amenazas y en la mejora de las capacidades de respuesta a incidentes. Sin embargo, el uso de IA por parte de los atacantes también se está volviendo más común, lo que requiere que los CISOs adopten un enfoque de defensa cibernética impulsado por IA.

El desafío será equilibrar el uso de IA para proteger los sistemas, asegurando al mismo tiempo que los controles de seguridad implementados no se vuelvan demasiado dependientes de tecnologías que aún están evolucionando. La IA debe complementarse con decisiones humanas estratégicas para maximizar su impacto sin introducir nuevas vulnerabilidades.

Computación Cuántica: amenaza y oportunidad

La llegada de la computación cuántica podría cambiar drásticamente el panorama de la ciberseguridad. Mientras que esta tecnología promete enormes avances en el procesamiento de datos y en la capacidad para resolver problemas complejos, también representa una amenaza potencial para los actuales sistemas criptográficos.

El cifrado moderno, que es fundamental para proteger la confidencialidad de los datos, podría quedar obsoleto con los avances de la computación cuántica. Los CISOs deberán estar preparados para adoptar tecnologías de cifrado resistentes a la computación cuántica y comenzar a planificar cómo enfrentar esta amenaza antes de que sea explotada por actores maliciosos.

La Colaboración Internacional y Multisectorial.

Con el aumento de las ciberamenazas a nivel global, la colaboración internacional y la cooperación entre sectores se están volviendo más importantes que nunca. Los ataques cibernéticos no respetan fronteras, y la protección de las infraestructuras críticas, como las telecomunicaciones, la energía y los servicios financieros, requiere un esfuerzo concertado a nivel global.

Alianzas Internacionales.

Iniciativas como el EU CyberNet de la Unión Europea y otras plataformas internacionales están facilitando la cooperación entre países para compartir inteligencia de amenazas, establecer mejores prácticas y coordinar respuestas a incidentes globales. Los CISOs deberán estar al tanto de estos desarrollos internacionales y participar activamente en estas alianzas.

Además, la cooperación con gobiernos extranjeros será clave para enfrentar amenazas como los ataques patrocinados por estados. El establecimiento de acuerdos de ciberdefensa compartida y la creación de marcos internacionales de respuesta a incidentes pueden ayudar a mitigar el impacto de los ciberataques a gran escala.

Colaboración Multisectorial.

A nivel interno, los CISOs deberán colaborar cada vez más con el sector privado, especialmente con las empresas que operan infraestructuras críticas. El Consejo de Coordinación de Infraestructura Crítica (CCIC) y otros organismos similares están diseñados para facilitar esta cooperación, pero los CISOs deberán participar activamente en estas iniciativas, compartiendo información y mejores prácticas para proteger las infraestructuras esenciales.

Enfoque en la privacidad y la Ética.

A medida que los gobiernos recopilan más datos para mejorar los servicios públicos y optimizar la toma de decisiones, los CISOs también tendrán que lidiar con un mayor enfoque en la privacidad y la ética en el uso de la información. La implementación de tecnologías avanzadas como la IA plantea preguntas sobre la protección de la privacidad y la responsabilidad ética en el uso de datos.

Cumplimiento con normas de privacidad.

El Reglamento General de Protección de Datos (GDPR) en la Unión Europea y leyes similares en otros países están estableciendo estándares estrictos para la protección de datos personales. Los CISOs deberán garantizar que sus agencias cumplan con estas regulaciones y que la privacidad esté incorporada en cada aspecto de la estrategia de ciberseguridad.

Ciberseguridad y la Ética en la Inteligencia Artificial.

Los CISOs también tendrán que abordar las implicaciones éticas del uso de tecnologías como la IA en el gobierno. Esto incluye garantizar que los sistemas de IA no sean sesgados, que las decisiones automatizadas no comprometan los derechos de los individuos y que las tecnologías avanzadas sean transparentes y responsables.

La evolución del rol del CISO: de defensor a facilitador de innovación.

En el futuro, los CISOs no solo serán vistos como defensores de la seguridad, sino también como facilitadores clave de la innovación tecnológica dentro del gobierno. A medida que las agencias adopten nuevas tecnologías, como el Internet de las Cosas (IoT), la blockchain y los servicios en la nube, los CISOs desempeñarán un papel central en garantizar que estas tecnologías se implementen de manera segura.

Innovación y Seguridad Integrada.

Los CISOs deberán promover un enfoque en el que la seguridad esté integrada desde el principio en los proyectos de transformación digital. Esto permitirá que las agencias aprovechen las nuevas tecnologías sin comprometer su postura de seguridad, fomentando un enfoque de seguridad por diseño que minimice las vulnerabilidades desde el inicio.

El rol del Chief Information Security Officer (CISO) ha evolucionado significativamente en respuesta a los crecientes desafíos que plantea el mundo digital. Como responsables clave de la protección de la infraestructura tecnológica en las agencias gubernamentales, los CISOs desempeñan un papel crucial en la defensa de los sistemas de información y los datos críticos contra un abanico de amenazas cibernéticas cada vez más sofisticadas.