Telegram se ha convertido en una de las herramientas más utilizadas en los últimos años por ciberdelincuentes, hacktivistas y diversos actores de amenaza. Esto les ha permitido promocionarse, distribuir información y establecer vínculos comunicativos con cierto grado de anonimato. La plataforma no divulga información sobre sus usuarios, en línea con sus Términos de Servicio y Política de Privacidad, y su arquitectura técnica respalda esta postura, otorgando una mayor autonomía al usuario.

Aunque los cambios recientes en la plataforma han permitido a distintas autoridades obtener información relacionada con actividades ilícitas, y los bloqueos de cuentas han aumentado, esta mensajería sigue siendo la más elegida para la actividad cibercriminal.

Es por esto que les presentamos algunos de los métodos que usamos como analistas de ciberinteligencia para utilizar Telegram como una fuente clave de recolección, análisis y monitoreo de información, constituyendo una parte esencial dentro del ciclo de inteligencia.

Estructuras existentes en Telegram:

Para comprender el funcionamiento de Telegram, es fundamental conocer cómo se estructura la plataforma, desde el rol de un usuario individual hasta los distintos tipos de grupos y canales que pueden conformarse dentro de ella.

Usuarios

Identificamos como usuarios a aquellas personas que crean una nueva cuenta en la plataforma de mensajería, para lo cual deben registrar un número de teléfono, un nombre de usuario o alias, y opcionalmente, su nombre y apellidos.

A su vez, en Telegram, los usuarios pueden ser suscriptores, administradores, o miembros de grupos. De lo siguiente se detalla:

Suscriptores

Son los lectores de los canales, que son unidireccionales.

- Los suscriptores de los canales públicos pueden encontrarlos en el buscador de Telegram.

- Los suscriptores de los canales privados reciben un enlace de invitación.

Administradores

Son personas que ayudan a gestionar los canales.

- Pueden añadir o quitar suscriptores, cambiar el nombre del canal, y más.

Miembros de grupos

Los grupos pueden ser privados o públicos.

- Los grupos privados solo admiten a los usuarios invitados por el administrador.

- Los grupos públicos pueden ser encontrados en el buscador de Telegram.

Grupos básicos

Los grupos básicos (representados por chat los constructores) se pueden crear usando las funcionalidades que presenta la plataforma. Estos grupos tienen menos características y solo pueden tener 200 miembros como máximo.

Los mensajes de todos los grupos básicos se almacenan en el cuadro de mensaje del usuario: esto significa que todos los grupos básicos y todos los chats privados comparten el mismo ID de mensaje único.

Supergrupos

Los supergrupos son una alternativa que permite actualmente alojar más cantidad de usuarios dentro de una comunidad. En los grupos se admiten hasta 200000 miembros.

Los supergrupos están diseñados para unificar grandes comunidades en línea y permiten que la carga de información alojada en el grupo pueda ser leída desde su origen, incluso si se han perdido muchos mensajes mientras un usuario estuvo ausente. Es importante destacar que los grupos tienen la capacidad de configurarse con borrado automático de mensajes después de ciertos períodos de tiempo. En el caso específico de un grupo utilizado para ciberdelitos, la información se perderá si no se guarda correctamente la evidencia.

- Los nuevos miembros pueden ver todo el historial de mensajes cuando se unen.

- Los mensajes eliminados desaparecerán para todo miembro.

- Los miembros ordinarios solo pueden eliminar sus propios mensajes.

- Los supergrupos se silencian de forma predeterminada y envían menos notificaciones unidas/izquierdas.

Gigagrupos

Esta categoría permite ampliar aún más la cantidad de miembros dentro de un grupo, llegando hasta 1000000 (o más) de usuarios, con características similares a los supergrupos, pero con la capacidad de soportar audiencias aún mayores.

Canales

Los canales de Telegram pueden ser una herramienta para difundir mensajes públicos a grandes audiencias. Los mensajes publicados en un canal están firmados con el nombre del canal.

Es una estructura dentro de la plataforma que permite transmitir mensajes a grandes audiencias. Pueden tener un número ilimitado de suscriptores, pueden ser públicos con una URL permanente y cada publicación en un canal tiene su propio contador de vista.

Los mensajes publicados en un canal pueden ser:

- Anónimos (predeterminado)

- Tener una firma de texto no hipervinculada

- Se ven exactamente como mensajes de grupo, con información completa sobre el remitente (y la misma interfaz de usuario utilizada para mensajes en grupos).

Perfilamiento de usuarios:

Para realizar un perfilamiento de usuario en Telegram, es importante comprender qué datos podemos extraer dentro de la plataforma. A continuación detallamos los aspectos claves que puede utilizar cualquier analista para llevar a cabo este proceso:

Datos Básicos del Perfil

Número de teléfono: Aunque Telegram permite registrarse con un alias y ocultar el número, si es visible, es una de las primeras fuentes de información que un analista puede utilizar.

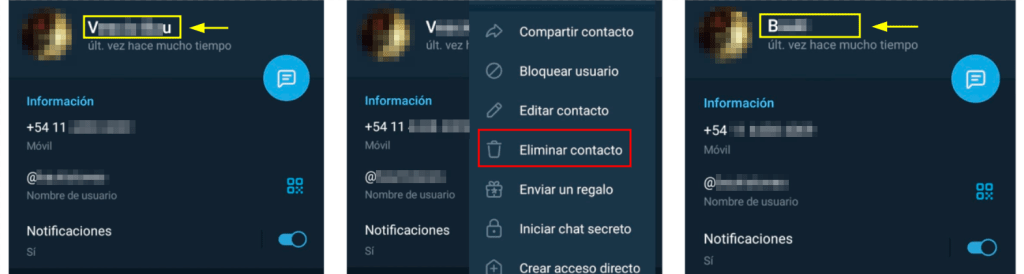

Nombre de usuario (alias): El alias puede proporcionar pistas sobre la identidad o las actividades del usuario, especialmente si está vinculado a otros perfiles públicos o redes sociales. Diversos actores utilizan un mismo alias como firma o señal de autoría en hechos delictivos, incluyendo defacements, intrusiones, ataques DDoS, entre otros. Aunque este dato puede configurarse para no ser visible dentro de la plataforma, existe un método útil que permite a los analistas extraer este dato:

Si se elimina al usuario de la lista de contactos en Telegram, su nombre y apellido registrados quedarán expuestos automáticamente, en caso de que los haya ingresado.

Nombre y Apellido: Si el usuario ha completado esta información y está visible puede ofrecer mayor información para el perfilamiento.

Foto de perfil: Las imágenes de perfil pueden ofrecer datos visuales, como la ubicación, la identidad, o la pertenencia a ciertos grupos o comunidades. En este caso influye el uso de la subdisciplina de inteligencia, SOCMINT. Además, las imágenes suelen ser utilizadas en otros perfiles de distintas redes sociales o foros permitiendo identificar a un usuario por una misma imagen.

Estructura URL:

La estructura de un enlace en Telegram, nos permite entender cómo están armadas las URL y saber si un link lleva a un usuario, un grupo, un canal o un bot, esto nos ahorra tiempo y nos ayuda a comprender con qué estamos tratando antes de hacer clic. Además, permite organizar mejor lo que encontramos, filtrar info útil y hasta automatizar algunas búsquedas. También es clave para detectar patrones de uso en campañas o movimientos raros. Acá dejamos una tabla con los tipos de URLs que más se ven y para qué sirven:

| Estructura de URL | ¿Qué es? | Uso común |

|---|---|---|

| t.me/USERNAME | Enlace directo a un perfil o bot de usuario. | Para contactar o perfilar usuarios o bots. |

| web.telegram.org/k/#@USERNAME web.telegram.org/z/#@USERNAME | URLs internas desde Telegram Web que acceden directamente a usuarios o bots. | Útil para monitorear desde navegadores o entornos donde no se usa la app móvil. |

| t.me/joinchat/HASHVALUE | Enlace de invitación a grupos privados o semiprivados. | Usado en campañas cerradas o comunidades underground. |

| t.me/+TELEPHONE-NUMBER | Enlace directo a un número registrado en Telegram. | Puede servir para vincular números de teléfono con identidades públicas. |

| t.me/s/NOMBRECANAL telegram.me/s/NOMBRECANAL | Vista previa de publicaciones de un canal sin necesidad de unirse. | Ideal para recolectar información pasiva sin dejar huella (modo lectura). |

| Estructura de URL | ¿Qué es? | Uso común / Valor para el análisis |

|---|---|---|

t.me/USERNAME | Enlace directo a un perfil, canal o bot con username público. | Identificación y perfilamiento de usuarios, canales o bots. Punto de partida para correlación con otras plataformas. |

web.telegram.org/k/#@USERNAMEweb.telegram.org/z/#@USERNAME | URLs internas de Telegram Web que redirigen directamente a usuarios, canales o bots. | Útil para monitorear desde navegadores o entornos donde no se utiliza la aplicación móvil. |

t.me/joinchat/HASHVALUE | Enlace de invitación a grupos privados o semiprivados (formato histórico). | Indicador de comunidades cerradas. Frecuente en entornos underground, fraude o leaks. |

t.me/+HASHVALUE | Enlace moderno de invitación privada a grupos o canales. | Muy usado en campañas activas, estafas y distribución de comunidades cerradas. Aporta contexto incluso sin acceso al grupo. |

t.me/USERNAME/ID_MENSAJE | Enlace directo a un mensaje específico dentro de un canal o grupo público. | Preservación de evidencia, análisis temporal y citación de contenido en informes de inteligencia. |

t.me/c/ID_CANAL/ID_MENSAJE | Enlace a mensajes dentro de canales o grupos privados o sin username público, usando IDs internos. | Muy relevante para investigaciones en espacios cerrados. Permite referenciar contenido sin exponer el nombre del canal. |

t.me/+TELEPHONE-NUMBER | Enlace directo a un número de teléfono registrado en Telegram. | Puede utilizarse para vincular números telefónicos con identidades digitales o perfiles públicos. |

t.me/s/NOMBRECANALtelegram.me/s/NOMBRECANAL | Vista previa de publicaciones de un canal sin necesidad de unirse. | Recolección de información pasiva sin interacción directa (modo lectura). |

t.me/BOTNAME | Enlace directo a un bot de Telegram. | Identificación de automatización, análisis de capacidades y evaluación del nivel de sofisticación del ecosistema. |

t.me/BOTNAME?start=PARAMETRO | Enlace a bot con parámetro de inicio (tracking o campañas). | Detección de funnels, campañas automatizadas y distribución masiva asociada a fraude o captación. |

Enlaces acortados → t.me/... | URLs de servicios externos que redirigen a Telegram. | Pivotear investigaciones desde otras plataformas y detectar campañas cross-platform. |

telegram.me/USERNAMEtelegram.dog/USERNAME | Dominios alternativos o históricos utilizados por Telegram. | Útiles para encontrar referencias antiguas, contenido reciclado o menciones en fuentes históricas. |

¿Qué se puede hacer con esto durante una investigación?

- Identificación rápida del tipo de recurso: Permite saber si estás accediendo a un usuario, grupo, canal, vista previa o enlace de invitación, sin necesidad de ingresar al link. Esto agiliza la toma de decisiones durante una investigación.

- Filtrado y clasificación de enlaces en scraping masivo: Al recolectar miles de URLs, entender su estructura te permite filtrar automáticamente enlaces útiles según su tipo: canales, bots, grupos, usuarios, etc.

- Construcción de dorks personalizados: Conociendo los patrones de las URLs, podés armar dorks de Google más precisos para buscar contenido indexado de Telegram en la web.

- Reconocimiento de campañas maliciosas o de spam: Algunas campañas fraudulentas usan patrones específicos en URLs (como t.me/+123456789 o t.me/joinchat/) para captar víctimas. Identificar estos patrones ayuda a prevenir fraudes.

- Integración con herramientas automatizadas: Al desarrollar scripts o usar plataformas como Maltego, saber qué tipo de objeto estás consultando (usuario vs canal vs grupo) permite ajustar los módulos para análisis más eficientes.

Clases de información que se comparte en la plataforma:

Desde el lado de la ciberinteligencia, es importante comprender que Telegram no solo funciona como un medio de comunicación y de construcción de comunidades. Además, es una herramienta útil para encontrar y obtener distintos tipos de archivos, imágenes, documentos y metodologías que pueden complementar la recolección de información por parte de un analista, especialmente en el contexto del análisis de cibercrimen.

Dentro de esa información podremos obtener:

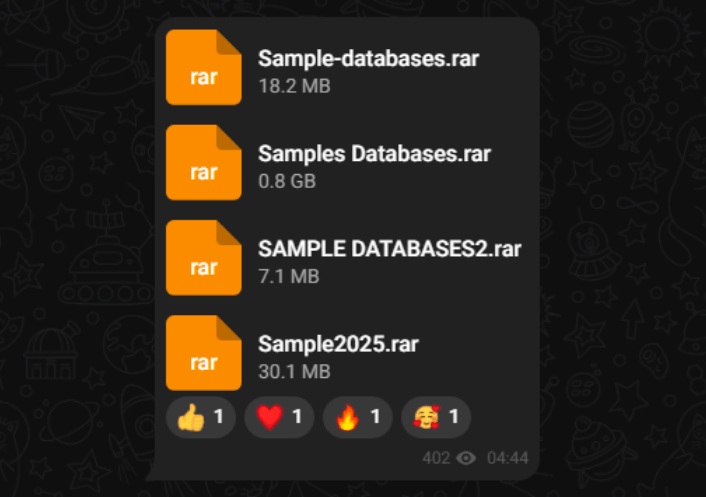

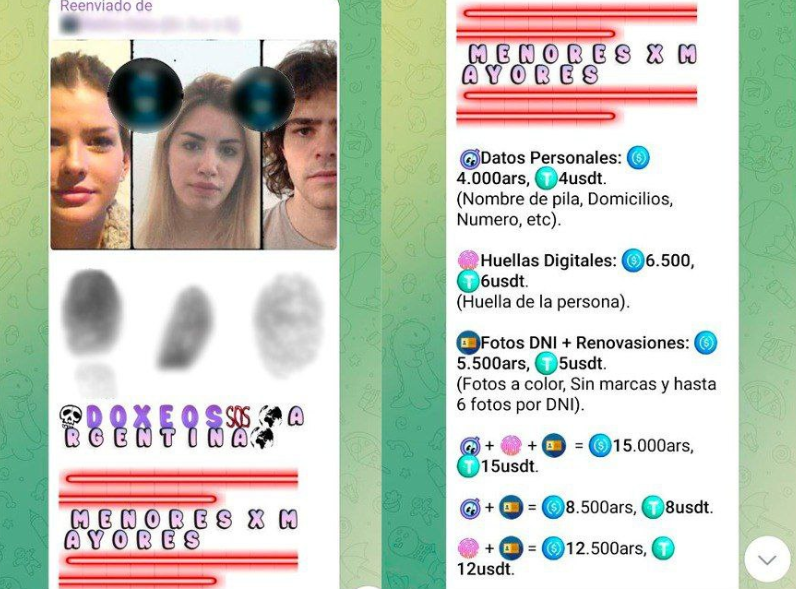

- Dataleaks: Nos referimos a la exposición no autorizada o accidental de información sensible, confidencial o protegida, que queda accesible por actores no autorizados. Este tipo de información es compartida o vendida por diferentes actores y no solo es comercializada a través de foros en la deep y darweb. Telegram aún sigue siendo un lugar para llevar a cabo estas actividades.

- Samples: Aunque en principio pueden considerarse cómo parte de un dataleaks, los samples únicamente son muestras. Un indicio de lo que los actores pueden tener en su poder para comercializar. Estos archivos son de gran importancia para entender que se expuso sobre una organización determinada y tener alguna pista de cómo avanzar ante una posible fuga de información.

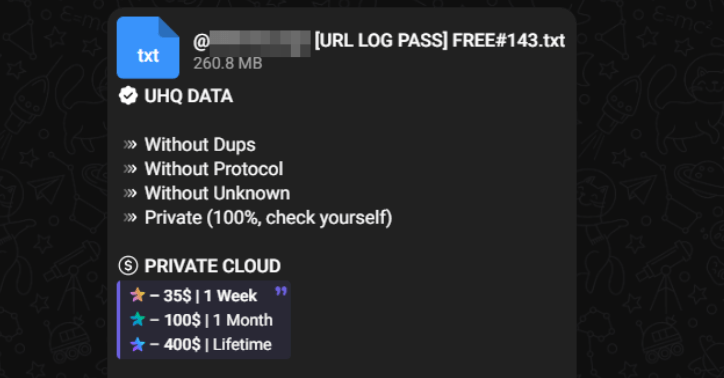

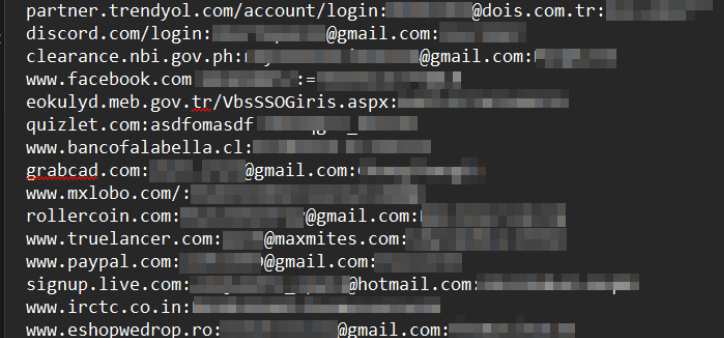

- ULP: Un término no muy conocido simplemente hace referencia al formato URL:LOGIN:PASSWORD. Este representa el orden en el que suele encontrarse la información dentro de archivos .txt generados a raíz de la recopilación de datos robados por distintos infostealers. Este tipo de archivos es compartido y vendido por diversos actores de amenaza, quienes exponen credenciales robadas mediante este tipo de malware.

“Métodos” para la ciberdelincuencia

La terminología “métodos” es utilizada por diversos ciberdelincuentes para referirse a guías o instrucciones paso a paso que explican cómo llevar a cabo distintas actividades ilícitas. Estos métodos suelen aprovechar fallas, vulnerabilidades o debilidades en sistemas web o aplicaciones, con el objetivo de obtener algún tipo de beneficio. Entre las actividades más comunes se incluyen compras con tarjetas de crédito o débito robadas, así como la obtención de información sensible que las empresas exponen en sus sitios web, como datos de clientes, accesos internos, entre otros.

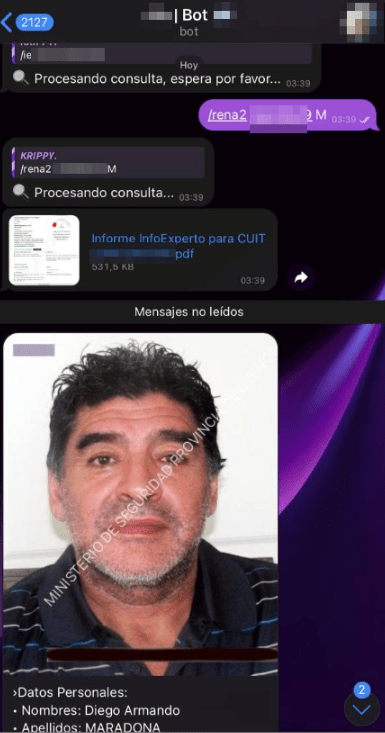

Bots de Telegram

Son programas automatizados que funcionan dentro de la plataforma de mensajería Telegram y permiten ejecutar diversas acciones mediante comandos o interacciones específicas. En este contexto, los actores de amenaza utilizan este tipo de automatización para ofrecer servicios de obtención de datos personales sobre personas, empresas y otros objetivos, a sus distintos clientes. En el caso particular de Argentina, en los últimos años se ha visto expuesta información perteneciente a entidades como RENAPER, Mi Argentina, AFIP y otros organismos gubernamentales que contienen datos personales y sensibles de toda la ciudadanía. Actualmente, esta información es ofrecida y vendida a través de Telegram, mediante bots que funcionan bajo un esquema de suscripción mensual.

Prácticas de Seguridad Recomendadas

En el contexto de investigaciones en Telegram, consideramos fundamental aplicar buenas prácticas de seguridad operativa para proteger nuestra identidad como analistas y minimizar los riesgos durante la recolección de información. Para ello recomendamos:

- Uso de VPNs y máquinas virtuales: Siempre que realizamos nuestras investigaciones buscamos tener entornos aislados y hacer uso de VPN. Esto nos permite proteger nuestra ubicación e identidad digital, además de mantener separadas las sesiones de análisis del sistema operativo principal.

- Dispositivos secundarios o entornos de investigación dedicados: Preferimos trabajar desde equipos específicamente configurados para tareas OSINT. Esto reduce la exposición a riesgos y facilita restaurar el entorno en caso de un incidente de seguridad.

- Cuentas secundarias de Telegram: Utilizamos cuentas distintas a las personales para llevar a cabo nuestras actividades de monitoreo e investigación. Esta práctica no solo resguarda nuestra privacidad, sino que también permite interactuar con canales, grupos o bots sin comprometer datos sensibles.

- Desactivar las descargas automáticas: Para prevenir la descarga involuntaria de archivos maliciosos, deshabilitamos esta función en las cuentas que usamos con fines de análisis. Esto reduce la superficie de ataque y evita almacenar contenido innecesario.

Estas medidas forman parte de una higiene digital básica que consideramos indispensable para cualquier proceso serio de recolección de inteligencia en plataformas como Telegram.

Telegram Dork

Por último y para cierre de este artículo, les compartimos una serie de dorks de Google para hacer búsquedas diversas de Telegram:

Dorks para Grupos y Canales de Telegram

| Dork | Uso |

|---|---|

| site:t.me «joinchat» «keyword» | Buscar enlaces de invitación a grupos de Telegram que contengan una palabra clave específica. |

| site:t.me «group» «keyword» | Localizar grupos de Telegram que incluyan una palabra clave específica. |

| site:t.me «channel» «keyword» | Buscar canales de Telegram relacionados con una palabra clave. |

| site:t.me «bot» «keyword» | Encontrar bots de Telegram vinculados a una palabra clave específica. |

| site:t.me «search» «keyword» | Buscar en Telegram grupos y canales que incluyan una palabra clave. |

Dorks para Nombres de Usuario y Perfiles

| Dork | Uso |

|---|---|

| site:telegram.me «@username» | Buscar un nombre de usuario específico en Telegram. |

| site:t.me «@username» | Localizar un nombre de usuario de Telegram usando el dominio alternativo. |

| site:t.me «keyword» intitle:»user» | Encontrar nombres de usuario que contengan una palabra clave en el título. |

| inurl:t.me «@username» | Buscar URLs de Telegram que contengan un nombre de usuario específico. |

| site:t.me «name:keyword» | Localizar perfiles que contengan una palabra clave específica en su nombre. |

Dorks para Filtraciones de Datos

| Dork | Uso |

|---|---|

| site:t.me «data leaks» «keyword» | Encontrar enlaces de Telegram relacionados con filtraciones de datos y una palabra clave. |

| site:t.me «phone number» «keyword» | Buscar números de teléfono en enlaces de Telegram. |

| site:t.me «email» «keyword» | Encontrar enlaces de Telegram vinculados a datos de correos electrónicos filtrados. |

| site:t.me «database» «keyword» | Localizar enlaces de Telegram que hagan referencia a bases de datos junto con una palabra clave. |

| site:t.me «leaks» «keyword» | Buscar enlaces en Telegram que mencionen filtraciones junto a una palabra clave específica. |

Dorks para Bots de Telegram

| Dork | Uso |

|---|---|

| site:t.me «bot» «keyword» | Buscar bots de Telegram asociados a una palabra clave. |

| site:telegram.me/bot «keyword» | Localizar bots en Telegram usando una palabra clave. |

| site:t.me «Telegram Bot» «keyword» | Buscar bots de Telegram que mencionen palabras clave específicas. |

| site:t.me/bot «function» | Encontrar bots que ofrezcan funciones específicas (por ejemplo: scraping, búsqueda). |

Esto es parte de un conjunto de artículos que iremos publicando acerca de las investigaciones en diferentes plataformas, aquí en particular se buscó acercarles bases conceptuales necesarias para afrontar este tipo de trabajos.

Como Bonus, les dejamos un Sheet para que puedan descargar, con los dorks mencionados arriba de fácil acceso.