Una nueva campaña de phishing a gran escala ha encendido las alarmas en Japón. Según un informe de la firma de ciberseguridad Proofpoint, ciberdelincuentes están enviando millones de correos electrónicos maliciosos que suplantan la identidad de marcas populares como Amazon, PayPay y Rakuten. El objetivo es engañar a los usuarios para que revelen información sensible como nombres de usuario, contraseñas y datos de pago.

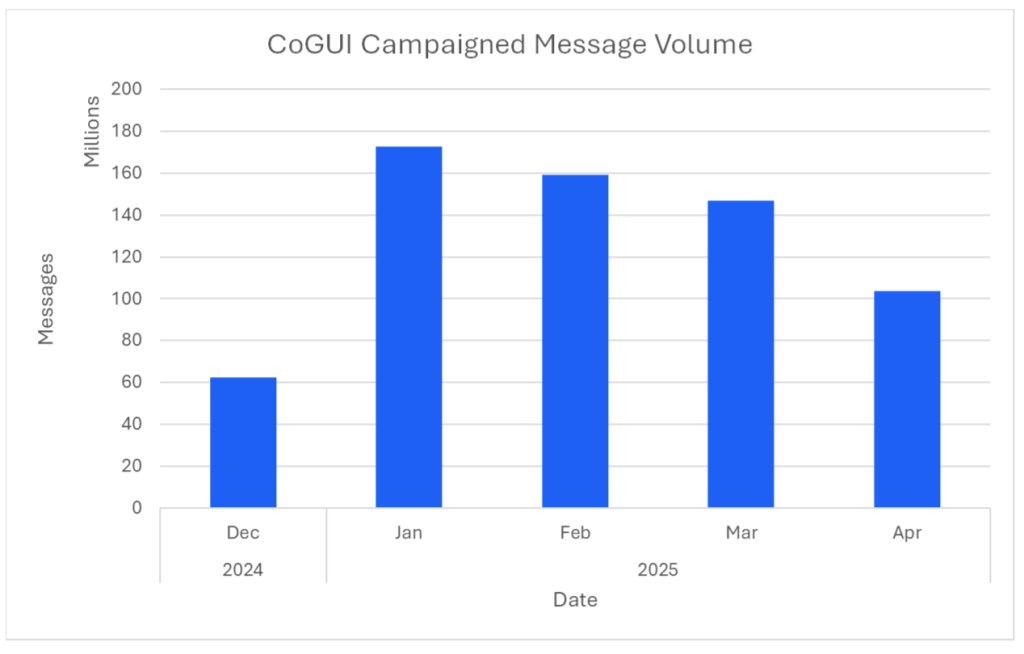

Las campañas, activas desde octubre de 2024, fueron variando en volumen desde cientos de miles hasta decenas de millones de mensajes, alcanzando su punto máximo en enero de 2025 con más de 172 millones de correos enviados.

Fuente: https://www.proofpoint.com/us/blog/threat-insight/cogui-phish-kit-targets-japan-millions-messages

El kit utilizado, denominado CoGUI, es una herramienta de phishing sofisticada que permite a los atacantes personalizar las campañas y evadir los sistemas de detección. Para lograrlo, implementa técnicas como segmentación geográfica (geofencing), filtrado por encabezados y huellas digitales del navegador (fingerprinting). Esto le permite distinguir si quien accede es una posible víctima o un sistema automático de análisis, y actuar en consecuencia para no ser descubierto.

Los correos electrónicos fraudulentos suelen generar urgencia, instando a los destinatarios a hacer clic en enlaces que los llevan a páginas de inicio de sesión falsas. Si el sistema del usuario no cumple con ciertos criterios —como ubicación, idioma o tipo de sistema operativo— es redirigido al sitio legítimo, lo que dificulta la detección del ataque.

Si bien la mayoría de las campañas se centran en Japón, también se han detectado actividades en países como Australia, Nueva Zelanda, Canadá y Estados Unidos, aunque en menor medida.

Las autoridades japonesas han emitido advertencias sobre un aumento de intentos de fraude electrónico, especialmente contra entidades del sector financiero. Los analistas consideran que estos incidentes podrían estar directamente relacionados con el despliegue del kit CoGUI.

Por sus características técnicas y lingüísticas, se sospecha que los usuarios de CoGUI serían actores maliciosos de habla china, quienes dirigen sus ataques contra personas de habla japonesa radicadas en Japón.

Para minimizar el riesgo, se recomienda no hacer clic en enlaces sospechosos recibidos por correo electrónico, incluso si parecen provenir de fuentes legítimas. En su lugar, es preferible ingresar manualmente a los sitios web oficiales para verificar la información.

Fuente

https://www.proofpoint.com/us/blog/threat-insight/cogui-phish-kit-targets-japan-millions-messages

https://therecord.media/japan-orgs-targeted-by-cogui-phishing