Una vulnerabilidad crítica (CVSS de 9.8) en dispositivos F5 BIG-IP está siendo explotada activamente en ataques, lo que llevó a emitir alertas urgentes y recomendaciones de actualización inmediata. La falla, identificada como CVE-2025-53521, permite la ejecución remota de código (RCE) sin autenticación en sistemas afectados.

El problema impacta al módulo Access Policy Manager (APM) y puede ser explotado mediante solicitudes especialmente diseñadas enviadas a dispositivos expuestos a internet. F5 confirmó actividad maliciosa en entornos reales, incluyendo la instalación de webshells en equipos no actualizados.

En paralelo, la Agencia de Seguridad de Infraestructura y Ciberseguridad de Estados Unidos (CISA) incorporó la vulnerabilidad a su catálogo de fallas activamente explotadas (KEV), estableciendo plazos para su mitigación.

La vulnerabilidad había sido inicialmente catalogada como una falla de denegación de servicio (DoS), pero fue posteriormente reclasificada como crítica al confirmarse que permite ejecución remota de código (RCE). De acuerdo con el reporte técnico, un atacante remoto y no autenticado puede provocar la ejecución de código arbitrario en el sistema, siempre que el módulo Access Policy Manager (APM) esté activo y con políticas configuradas.

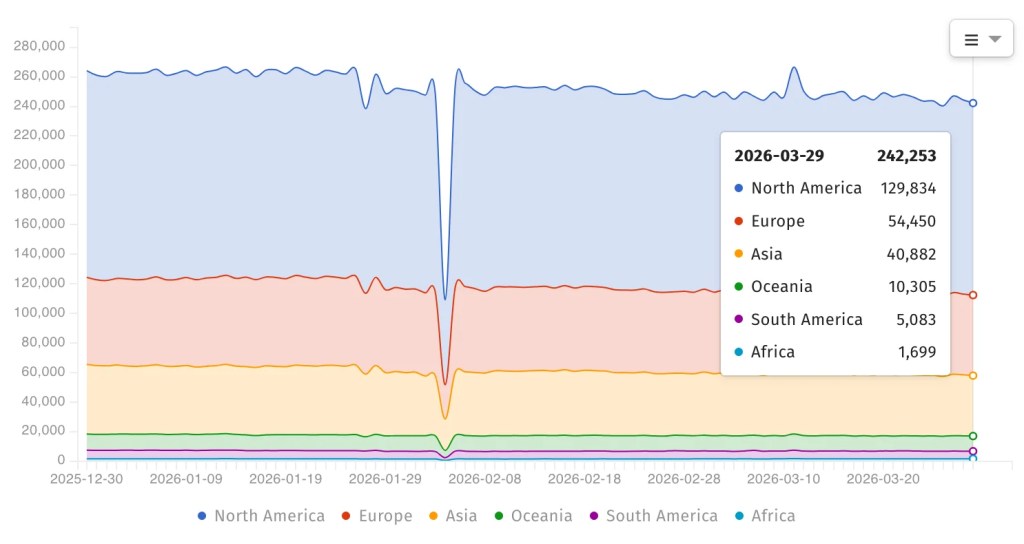

El riesgo se ve amplificado por la exposición de estos dispositivos en internet. Datos de monitoreo indican que existen más de 240.000 instancias de BIG-IP accesibles públicamente, aunque no se ha determinado cuántas son vulnerables o han sido comprometidas.

Fuente: https://dashboard.shadowserver.org/statistics/iot-devices/time-series/?date_range=90&vendor=f5&model=big-ip&dataset=count&limit=100&group_by=geo&stacking=stacked

Versiones afectadas

F5 indicó que las siguientes versiones se encuentran afectadas:

| Producto | Rama | Versiones conocidas que son vulnerables | Arreglos introducidos en | Severidad | Componente o funcionalidad vulnerable |

| BIG-IP APM | 17.x | 17.5.0 – 17.5.1 17.1.0 – 17.1.2 | 17.5.1.3 17.1.3 | Crítica/9.83 (CVSS v3.1) Crítica/9.33 (CVSS v4.0) | El proceso apmd |

| BIG-IP APM | 16.x | 16.1.0 – 16.1.6 | 16.1.6.1 | Crítica/9.83 (CVSS v3.1) Crítica/9.33 (CVSS v4.0) | El proceso apmd |

| BIG-IP APM | 15.x | 15.1.0 – 15.1.10 | 15.1.10.8 | Crítica/9.83 (CVSS v3.1) Crítica/9.33 (CVSS v4.0) | El proceso apmd |

IOCs

F5 publicó indicadores para detectar actividad sospechosa en sistemas afectados.

Entre los principales:

Presencia de archivos inusuales como:

- /run/bigtlog.pipe

- /run/bigstart.ltm

Cambios en archivos del sistema:

- /usr/bin/umount

- /usr/sbin/httpd

Modificaciones en archivos asociados a APM:

- /var/sam/www/webtop/renderer/apm_css.php3

- /var/sam/www/webtop/renderer/full_wt.php3

- /var/sam/www/webtop/renderer/webtop_popup_css.php3

Registros que muestran:

- Accesos a la API iControl REST desde localhost

- Posible desactivación de SELinux

Tráfico HTTP/S sospechoso, incluyendo respuestas con código 201 y contenido anómalo.

El proveedor también advirtió que algunos webshells observados pueden ejecutarse únicamente en memoria, dificultando su detección.

Ante este escenario, la recomendación principal es aplicar las actualizaciones de seguridad disponibles, revisar los sistemas en busca de actividad sospechosa y analizar los logs para detectar posibles signos de compromiso. Dado que la explotación ya se encuentra en curso, la ventana de exposición es crítica para los sistemas que aún no han sido actualizados.

Fuente

https://my.f5.com/manage/s/article/K000160486

https://my.f5.com/manage/s/article/K000156741